╚½šŠHTTPSüĒ(l©ói)┴╦ŻĪėą║╬ā×(y©Łu)ä▌(sh©¼)Īó┼cHTTPėą║╬▓╗═¼Ż┐_Į©šŠĮø(j©®ng)“×(y©żn)Į╠│╠

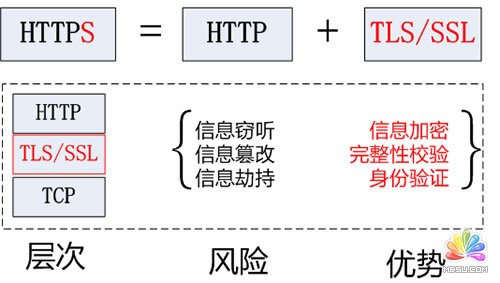

═Ų╦]Ż║─Ļ╚ļ╩«╚f(w©żn)┐┐┼¼┴”Ż¼─Ļ╚ļ░┘╚f(w©żn)┐┐─▄┴”Ż¼─Ļ╚ļŪ¦╚f(w©żn)┐┐╩▓├┤įu(p©¬ng)╣└ÕXėąø](m©”i)ėą╗©į┌ĄČ╚ą╔ŽĄ─Ū░╠ß╩ŪŻ¼─ŃĄ├╗©čĮŻ¼ī”(du©¼)░╔ĪŻ ▀@ā╔─Ļ┤¾╝ęČ╝į┌šäųą«a(ch©Żn)Į╣æ]Ż¼šäļAīė╣╠╗»Ż¼ę╗Ė▒╬┤üĒ(l©ói)¤o(w©▓)═¹Ą─śėūėĪŻ

ūŅĮ³┤¾╝ęį┌╩╣ė├░┘Č╚Īó╣╚ĖĶ╗“╠įīÜĄ─Ģr(sh©¬)║“Ż¼╩Ū▓╗╩ŪūóęŌ×gė[Ų„ū¾╔ŽĮŪęčĮø(j©®ng)╚½▓┐│÷¼F(xi©żn)┴╦ę╗░čŠG╔½µiŻ¼▀@░čµi▒Ē├„įōŠW(w©Żng)šŠęčĮø(j©®ng)╩╣ė├┴╦ HTTPS ▀M(j©¼n)ąą▒Żūo(h©┤)ĪŻ

ūą╝Ü(x©¼)ė^▓ņŻ¼Ģ■(hu©¼)░l(f©Ī)¼F(xi©żn)▀@ą®ŠW(w©Żng)šŠęčĮø(j©®ng)╚½šŠ╩╣ė├ HTTPSĪŻ═¼Ģr(sh©¬)Ż¼iOS 9 ŽĄĮy(t©»ng)─¼šJ(r©©n)░č╦∙ėąĄ─ http šł(q©½ng)Ū¾Č╝Ė─×ķ HTTPS šł(q©½ng)Ū¾ĪŻļSų°╗ź┬ō(li©ón)ŠW(w©Żng)Ą─░l(f©Ī)š╣Ż¼¼F(xi©żn)┤·╗ź┬ō(li©ón)ŠW(w©Żng)š²į┌ųØu▀M(j©¼n)╚ļ╚½šŠ HTTPS Ģr(sh©¬)┤·ĪŻ

ę“┤╦ėąķ_(k©Īi)░l(f©Ī)═¼īW(xu©”)Ģ■(hu©¼)å¢(w©©n)Ż║

╚½šŠ HTTPS ─▄ē“ĦüĒ(l©ói)į§śėĄ─ā×(y©Łu)ä▌(sh©¼)?HTTPS Ą─įŁ└Ēėų╩Ū╩▓├┤?═¼Ģr(sh©¬)Ż¼ūĶĄK HTTPS Ųš╝░Ą─└¦ļy╩Ū╩▓├┤?

×ķ┴╦ĮŌ┤┤¾╝ęĄ─└¦╗¾Ż¼“vėŹTEG╝▄śŗ(g©░u)ŲĮ┼_(t©ói)▓┐ņoæB(t©żi)╝ė╦┘ĮMĖ▀╝ē(j©¬)╣ż│╠ĤäóÅŖ(qi©óng)Ż¼×ķ┤¾╝ęŠC║Žģó┐╝ČÓĘN┘Y┴Ž▓óĮø(j©®ng)▀^(gu©░)īŹ(sh©¬)█`“×(y©żn)ūCŻ¼╠ĮŠ┐ HTTPS Ą─╗∙ĄA(ch©│)įŁ└ĒŻ¼Ęų╬÷╗∙▒ŠĄ─ HTTPS ═©ą┼▀^(gu©░)│╠Ż¼ėŁĮė╚½šŠ HTTPS Ą─üĒ(l©ói)┼RĪŻ

1.HTTPS ╗∙ĄA(ch©│)

HTTPS(Secure Hypertext Transfer Protocol)░▓╚½│¼╬─▒Šé„▌öģf(xi©”)ūh ╦³╩Ūę╗éĆ(g©©)░▓╚½═©ą┼═©Ą└Ż¼╦³╗∙ė┌HTTPķ_(k©Īi)░l(f©Ī)Ż¼ė├ė┌į┌┐═æ¶ėŗ(j©¼)╦ŃÖC(j©®)║═Ę■äš(w©┤)Ų„ų«ķgĮ╗ōQą┼ŽóĪŻ╦³╩╣ė├░▓╚½╠ūĮėūųīė(SSL)▀M(j©¼n)ąąą┼ŽóĮ╗ōQŻ¼║å(ji©Żn)å╬üĒ(l©ói)šf(shu©Ł)╦³╩ŪHTTPĄ─░▓╚½░µ,╩Ū╩╣ė├ TLS/SSL ╝ė├▄Ą─ HTTP ģf(xi©”)ūhĪŻ

HTTP ģf(xi©”)ūh▓╔ė├├„╬─é„▌öą┼ŽóŻ¼┤µį┌ą┼ŽóĖ`┬Ā(t©®ng)Īóą┼Žó┤█Ė─║═ą┼ŽóĮ┘│ųĄ─’L(f©źng)ļU(xi©Żn)Ż¼Č°ģf(xi©”)ūh TLS/SSL Š▀ėą╔ĒĘ▌“×(y©żn)ūCĪóą┼Žó╝ė├▄║══Ļš¹ąįąŻ“×(y©żn)Ą─╣”─▄Ż¼┐╔ęį▒▄├Ō┤╦ŅÉå¢(w©©n)Ņ}ĪŻ

TLS/SSL ╚½ĘQ░▓╚½é„▌öīėģf(xi©”)ūh Transport Layer Security, ╩ŪĮķė┌ TCP ║═ HTTP ų«ķgĄ─ę╗īė░▓╚½ģf(xi©”)ūhŻ¼▓╗ė░ĒæįŁėąĄ─ TCP ģf(xi©”)ūh║═ HTTP ģf(xi©”)ūhŻ¼╦∙ęį╩╣ė├ HTTPS ╗∙▒Š╔Ž▓╗ąĶę¬ī”(du©¼) HTTP Ēō(y©©)├µ▀M(j©¼n)ąą╠½ČÓĄ─Ė─įņĪŻ

2.TLS/SSL įŁ└Ē

HTTPS ģf(xi©”)ūhĄ─ų„ę¬╣”─▄╗∙▒ŠČ╝ę└┘ćė┌ TLS/SSL ģf(xi©”)ūhŻ¼▒Š╣Ø(ji©”)Ęų╬÷░▓╚½ģf(xi©”)ūhĄ─īŹ(sh©¬)¼F(xi©żn)įŁ└ĒĪŻ

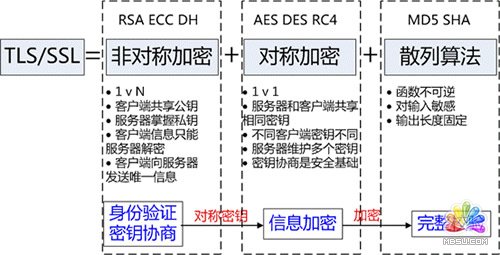

TLS/SSL Ą─╣”─▄īŹ(sh©¬)¼F(xi©żn)ų„ę¬ę└┘ćė┌╚²ŅÉ╗∙▒Š╦ŃĘ©Ż║╔ó┴ą║»öĄ(sh©┤) HashĪóī”(du©¼)ĘQ╝ė├▄║═ĘŪī”(du©¼)ĘQ╝ė├▄Ż¼Ųõ└¹ė├ĘŪī”(du©¼)ĘQ╝ė├▄īŹ(sh©¬)¼F(xi©żn)╔ĒĘ▌šJ(r©©n)ūC║═├▄ĶĆģf(xi©”)╔╠Ż¼ī”(du©¼)ĘQ╝ė├▄╦ŃĘ©▓╔ė├ģf(xi©”)╔╠Ą─├▄ĶĆī”(du©¼)öĄ(sh©┤)ō■(j©┤)╝ė├▄Ż¼╗∙ė┌╔ó┴ą║»öĄ(sh©┤)“×(y©żn)ūCą┼ŽóĄ─═Ļš¹ąįĪŻ

╔ó┴ą║»öĄ(sh©┤) HashŻ¼│ŻęŖ(ji©żn)Ą─ėą MD5ĪóSHA1ĪóSHA256Ż¼įōŅÉ║»öĄ(sh©┤)╠ž³c(di©Żn)╩Ū║»öĄ(sh©┤)å╬Ž“▓╗┐╔─µĪóī”(du©¼)▌ö╚ļĘŪ│Ż├¶ĖąĪó▌ö│÷ķL(zh©Żng)Č╚╣╠Č©Ż¼ßśī”(du©¼)öĄ(sh©┤)ō■(j©┤)Ą─╚╬║╬ą▐Ė─Č╝Ģ■(hu©¼)Ė─ūā╔ó┴ą║»öĄ(sh©┤)Ą─ĮY(ji©”)╣¹Ż¼ė├ė┌Ę└ų╣ą┼Žó┤█Ė─▓ó“×(y©żn)ūCöĄ(sh©┤)ō■(j©┤)Ą─═Ļš¹ąį;ī”(du©¼)ĘQ╝ė├▄Ż¼│ŻęŖ(ji©żn)Ą─ėą AES-CBCĪóDESĪó3DESĪóAES-GCMĄ╚Ż¼ŽÓ═¼Ą─├▄ĶĆ┐╔ęįė├ė┌ą┼ŽóĄ─╝ė├▄║═ĮŌ├▄Ż¼šŲ╬š├▄ĶĆ▓┼─▄½@╚Īą┼ŽóŻ¼─▄ē“Ę└ų╣ą┼ŽóĖ`┬Ā(t©®ng)Ż¼═©ą┼ĘĮ╩Į╩Ū1ī”(du©¼)1;ĘŪī”(du©¼)ĘQ╝ė├▄Ż¼╝┤│ŻęŖ(ji©żn)Ą─ RSA ╦ŃĘ©Ż¼▀Ć░³└© ECCĪóDH Ą╚╦ŃĘ©Ż¼╦ŃĘ©╠ž³c(di©Żn)╩ŪŻ¼├▄ĶĆ│╔ī”(du©¼)│÷¼F(xi©żn)Ż¼ę╗░ŃĘQ×ķ╣½ĶĆ(╣½ķ_(k©Īi))║═╦ĮĶĆ(▒Ż├▄)Ż¼╣½ĶĆ╝ė├▄Ą─ą┼Žóų╗─▄╦ĮĶĆĮŌķ_(k©Īi)Ż¼╦ĮĶĆ╝ė├▄Ą─ą┼Žóų╗─▄╣½ĶĆĮŌķ_(k©Īi)ĪŻę“┤╦šŲ╬š╣½ĶĆĄ─▓╗═¼┐═æ¶Č╦ų«ķg▓╗─▄╗źŽÓĮŌ├▄ą┼ŽóŻ¼ų╗─▄║═šŲ╬š╦ĮĶĆĄ─Ę■äš(w©┤)Ų„▀M(j©¼n)ąą╝ė├▄═©ą┼Ż¼Ę■äš(w©┤)Ų„┐╔ęįīŹ(sh©¬)¼F(xi©żn)1ī”(du©¼)ČÓĄ─═©ą┼Ż¼┐═æ¶Č╦ę▓┐╔ęįė├üĒ(l©ói)“×(y©żn)ūCšŲ╬š╦ĮĶĆĄ─Ę■äš(w©┤)Ų„╔ĒĘ▌ĪŻ

į┌ą┼Žóé„▌ö▀^(gu©░)│╠ųąŻ¼╔ó┴ą║»öĄ(sh©┤)▓╗─▄å╬¬Ü(d©▓)īŹ(sh©¬)¼F(xi©żn)ą┼ŽóĘ└┤█Ė─Ż¼ę“?y©żn)ķ├„╬─é„▌öŻ¼ųąķg╚╦┐╔ęįą▐Ė─ą┼Žóų«║¾ųžą┬ėŗ(j©¼)╦Ńą┼Žóš¬ę¬Ż¼ę“┤╦ąĶę¬ī”(du©¼)é„▌ö?sh©┤)─ą┼Žóęį╝░ą┼Žóš¬ę¬▀M(j©¼n)ąą╝ė├▄;ī”(du©¼)ĘQ╝ė├▄Ą─ā×(y©Łu)ä▌(sh©¼)╩Ūą┼Žóé„▌ö1ī”(du©¼)1Ż¼ąĶę¬╣▓ŽĒŽÓ═¼Ą─├▄┤aŻ¼├▄┤aĄ─░▓╚½╩Ū▒ŻūCą┼Žó░▓╚½Ą─╗∙ĄA(ch©│)Ż¼Ę■äš(w©┤)Ų„║═ N éĆ(g©©)┐═æ¶Č╦═©ą┼Ż¼ąĶꬊS│ų N éĆ(g©©)├▄┤aėøõøŻ¼Ūę╚▒╔┘ą▐Ė─├▄┤aĄ─ÖC(j©®)ųŲ;ĘŪī”(du©¼)ĘQ╝ė├▄Ą─╠ž³c(di©Żn)╩Ūą┼Žóé„▌ö1ī”(du©¼)ČÓŻ¼Ę■äš(w©┤)Ų„ų╗ąĶꬊS│ųę╗éĆ(g©©)╦ĮĶĆŠ═─▄ē“║═ČÓéĆ(g©©)┐═æ¶Č╦▀M(j©¼n)ąą╝ė├▄═©ą┼Ż¼Ą½Ę■äš(w©┤)Ų„░l(f©Ī)│÷Ą─ą┼Žó─▄ē“▒╗╦∙ėąĄ─┐═æ¶Č╦ĮŌ├▄Ż¼Ūęįō╦ŃĘ©Ą─ėŗ(j©¼)╦ŃÅ═(f©┤)ļsŻ¼╝ė├▄╦┘Č╚┬²ĪŻ

ĮY(ji©”)║Ž╚²ŅÉ╦ŃĘ©Ą─╠ž³c(di©Żn)Ż¼TLS Ą─╗∙▒Š╣żū„ĘĮ╩Į╩ŪŻ¼┐═æ¶Č╦╩╣ė├ĘŪī”(du©¼)ĘQ╝ė├▄┼cĘ■äš(w©┤)Ų„▀M(j©¼n)ąą═©ą┼Ż¼īŹ(sh©¬)¼F(xi©żn)╔ĒĘ▌“×(y©żn)ūC▓óģf(xi©”)╔╠ī”(du©¼)ĘQ╝ė├▄╩╣ė├Ą─├▄ĶĆŻ¼╚╗║¾ī”(du©¼)ĘQ╝ė├▄╦ŃĘ©▓╔ė├ģf(xi©”)╔╠├▄ĶĆī”(du©¼)ą┼Žóęį╝░ą┼Žóš¬ę¬▀M(j©¼n)ąą╝ė├▄═©ą┼Ż¼▓╗═¼Ą─╣Ø(ji©”)³c(di©Żn)ų«ķg▓╔ė├Ą─ī”(du©¼)ĘQ├▄ĶĆ▓╗═¼Ż¼Å─Č°┐╔ęį▒ŻūCą┼Žóų╗─▄═©ą┼ļpĘĮ½@╚ĪĪŻ

3.PKI ¾wŽĄ 3.1 RSA ╔ĒĘ▌“×(y©żn)ūCĄ─ļ[╗╝

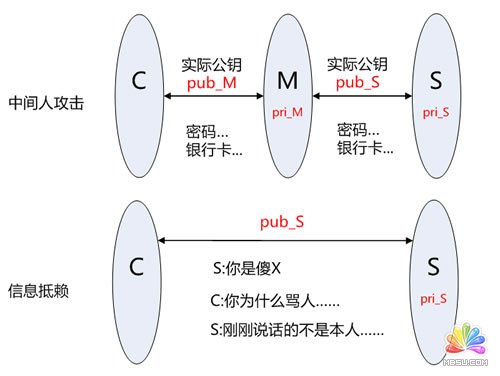

╔ĒĘ▌“×(y©żn)ūC║═├▄ĶĆģf(xi©”)╔╠╩Ū TLS Ą─╗∙ĄA(ch©│)╣”─▄Ż¼ę¬Ū¾Ą─Ū░╠ß╩Ū║ŽĘ©Ą─Ę■äš(w©┤)Ų„šŲ╬šų°ī”(du©¼)æ¬(y©®ng)Ą─╦ĮĶĆĪŻĄ½ RSA ╦ŃĘ©¤o(w©▓)Ę©┤_▒ŻĘ■äš(w©┤)Ų„╔ĒĘ▌Ą─║ŽĘ©ąįŻ¼ę“?y©żn)ķ╣½ĶĆ▓ó▓╗░³║¼Ę■äš(w©┤)Ų„Ą─ą┼ŽóŻ¼┤µį┌░▓╚½ļ[╗╝:

┐═æ¶Č╦ C ║═Ę■äš(w©┤)Ų„ S ▀M(j©¼n)ąą═©ą┼Ż¼ųąķg╣Ø(ji©”)³c(di©Żn) M Įž½@┴╦Č■š▀Ą─═©ą┼;

╣Ø(ji©”)³c(di©Żn) M ūį╝║ėŗ(j©¼)╦Ń«a(ch©Żn)╔·ę╗ī”(du©¼)╣½ĶĆ pub_M ║═╦ĮĶĆ pri_M;

C Ž“ S šł(q©½ng)Ū¾╣½ĶĆĢr(sh©¬)Ż¼M ░čūį╝║Ą─╣½ĶĆ pub_M ░l(f©Ī)Įo┴╦ C;

C ╩╣ė├╣½ĶĆ pub_M ╝ė├▄Ą─öĄ(sh©┤)ō■(j©┤)─▄ē“▒╗ M ĮŌ├▄Ż¼ę“?y©żn)?M šŲ╬šī”(du©¼)æ¬(y©®ng)Ą─╦ĮĶĆ pri_MŻ¼Č° C ¤o(w©▓)Ę©Ė∙ō■(j©┤)╣½ĶĆą┼Žó┼ąöÓĘ■äš(w©┤)Ų„Ą─╔ĒĘ▌Ż¼Å─Č° C ║═ M ų«ķgĮ©┴ó┴╦”┐╔ą┼”╝ė├▄▀BĮė;

ųąķg╣Ø(ji©”)³c(di©Żn) M ║═Ę■äš(w©┤)Ų„Sų«ķgį┘Į©┴ó║ŽĘ©Ą─▀BĮėŻ¼ę“┤╦ C ║═ S ų«ķg═©ą┼▒╗M═Ļ╚½šŲ╬šŻ¼M ┐╔ęį▀M(j©¼n)ąąą┼ŽóĄ─Ė`┬Ā(t©®ng)Īó┤█Ė─Ą╚▓┘ū„ĪŻ

┴Ē═ŌŻ¼Ę■äš(w©┤)Ų„ę▓┐╔ęįī”(du©¼)ūį╝║Ą─░l(f©Ī)│÷Ą─ą┼Žó▀M(j©¼n)ąąĘ±šJ(r©©n)Ż¼▓╗│ąšJ(r©©n)ŽÓĻP(gu©Īn)ą┼Žó╩Ūūį╝║░l(f©Ī)│÷ĪŻ

ę“┤╦įōĘĮ░ĖŽ┬ų┴╔┘┤µį┌ā╔ŅÉå¢(w©©n)Ņ}Ż║ųąķg╚╦╣źō¶║═ą┼ŽóĄų┘ćĪŻ

3.2 ╔ĒĘ▌“×(y©żn)ūC-CA ║═ūCĢ°

ĮŌøQ╔Ž╩÷╔ĒĘ▌“×(y©żn)ūCå¢(w©©n)Ņ}Ą─ĻP(gu©Īn)µI╩Ū┤_▒Ż½@╚ĪĄ─╣½ĶĆ═ŠÅĮ╩Ū║ŽĘ©Ą─Ż¼─▄ē““×(y©żn)ūCĘ■äš(w©┤)Ų„Ą─╔ĒĘ▌ą┼ŽóŻ¼×ķ┤╦ąĶę¬ę²╚ļÖÓ(qu©ón)═■Ą─Ą┌╚²ĘĮÖC(j©®)śŗ(g©░u) CAĪŻCA žō(f©┤)ž¤(z©”)║╦īŹ(sh©¬)╣½ĶĆĄ─ōĒėąš▀Ą─ą┼ŽóŻ¼▓óŅC░l(f©Ī)šJ(r©©n)ūC”ūCĢ°”Ż¼═¼Ģr(sh©¬)─▄ē“?y©żn)ķ╩╣ė├š▀╠ß╣®ūCĢ°“×(y©żn)ūCĘ■äš(w©┤)Ż¼╝┤ PKI ¾wŽĄĪŻ

╗∙▒ŠĄ─įŁ└Ē×ķŻ¼CA žō(f©┤)ž¤(z©”)īÅ║╦ą┼ŽóŻ¼╚╗║¾ī”(du©¼)ĻP(gu©Īn)µIą┼Žó└¹ė├╦ĮĶĆ▀M(j©¼n)ąą”║×├¹”Ż¼╣½ķ_(k©Īi)ī”(du©¼)æ¬(y©®ng)Ą─╣½ĶĆŻ¼┐═æ¶Č╦┐╔ęį└¹ė├╣½ĶĆ“×(y©żn)ūC║×├¹ĪŻCA ę▓┐╔ęįĄ§õNęčĮø(j©®ng)║×░l(f©Ī)Ą─ūCĢ°Ż¼╗∙▒ŠĄ─ĘĮ╩Į░³└©ā╔ŅÉ CRL ╬─╝■║═ OCSPĪŻCA ╩╣ė├Š▀¾wĄ─┴„│╠╚ńŽ┬Ż║

a.Ę■äš(w©┤)ĘĮ S Ž“Ą┌╚²ĘĮÖC(j©®)śŗ(g©░u)CA╠ßĮ╗╣½ĶĆĪóĮM┐Śą┼ŽóĪóéĆ(g©©)╚╦ą┼Žó(ė“├¹)Ą╚ą┼Žó▓ó╔Ļšł(q©½ng)šJ(r©©n)ūC;

b.CA ═©▀^(gu©░)ŠĆ╔ŽĪóŠĆŽ┬Ą╚ČÓĘN╩ųČ╬“×(y©żn)ūC╔Ļšł(q©½ng)š▀╠ß╣®ą┼ŽóĄ─šµīŹ(sh©¬)ąįŻ¼╚ńĮM┐Ś╩Ūʱ┤µį┌ĪóŲ¾śI(y©©)╩Ūʱ║ŽĘ©Ż¼╩ŪʱōĒėąė“├¹Ą─╦∙ėąÖÓ(qu©ón)Ą╚;

c.╚ńą┼ŽóīÅ║╦═©▀^(gu©░)Ż¼CA Ģ■(hu©¼)Ž“╔Ļšł(q©½ng)š▀║×░l(f©Ī)šJ(r©©n)ūC╬─╝■-ūCĢ°ĪŻ

ūCĢ°░³║¼ęįŽ┬ą┼ŽóŻ║╔Ļšł(q©½ng)š▀╣½ĶĆĪó╔Ļšł(q©½ng)š▀Ą─ĮM┐Śą┼Žó║═éĆ(g©©)╚╦ą┼ŽóĪó║×░l(f©Ī)ÖC(j©®)śŗ(g©░u) CA Ą─ą┼ŽóĪóėąą¦Ģr(sh©¬)ķgĪóūCĢ°ą“┴ą╠¢(h©żo)Ą╚ą┼ŽóĄ─├„╬─Ż¼═¼Ģr(sh©¬)░³║¼ę╗éĆ(g©©)║×├¹;

║×├¹Ą─«a(ch©Żn)╔·╦ŃĘ©Ż║╩ūŽ╚Ż¼╩╣ė├╔ó┴ą║»öĄ(sh©┤)ėŗ(j©¼)╦Ń╣½ķ_(k©Īi)Ą─├„╬─ą┼ŽóĄ─ą┼Žóš¬ę¬Ż¼╚╗║¾Ż¼▓╔ė├ CA Ą─╦ĮĶĆī”(du©¼)ą┼Žóš¬ę¬▀M(j©¼n)ąą╝ė├▄Ż¼├▄╬─╝┤║×├¹;

d.┐═æ¶Č╦ C Ž“Ę■äš(w©┤)Ų„ S ░l(f©Ī)│÷šł(q©½ng)Ū¾Ģr(sh©¬)Ż¼S ĘĄ╗žūCĢ°╬─╝■;

e.┐═æ¶Č╦ C ūx╚ĪūCĢ°ųąĄ─ŽÓĻP(gu©Īn)Ą─├„╬─ą┼ŽóŻ¼▓╔ė├ŽÓ═¼Ą─╔ó┴ą║»öĄ(sh©┤)ėŗ(j©¼)╦ŃĄ├ĄĮą┼Žóš¬ę¬Ż¼╚╗║¾Ż¼└¹ė├ī”(du©¼)æ¬(y©®ng) CA Ą─╣½ĶĆĮŌ├▄║×├¹öĄ(sh©┤)ō■(j©┤)Ż¼ī”(du©¼)▒╚ūCĢ°Ą─ą┼Žóš¬ę¬Ż¼╚ń╣¹ę╗ų┬Ż¼ät┐╔ęį┤_šJ(r©©n)ūCĢ°Ą─║ŽĘ©ąįŻ¼╝┤╣½ĶĆ║ŽĘ©;

f.┐═æ¶Č╦╚╗║¾“×(y©żn)ūCūCĢ°ŽÓĻP(gu©Īn)Ą─ė“├¹ą┼ŽóĪóėąą¦Ģr(sh©¬)ķgĄ╚ą┼Žó;

g.┐═æ¶Č╦Ģ■(hu©¼)ā╚(n©©i)ų├ą┼╚╬ CA Ą─ūCĢ°ą┼Žó(░³║¼╣½ĶĆ)Ż¼╚ń╣¹CA▓╗▒╗ą┼╚╬Ż¼ätšę▓╗ĄĮī”(du©¼)æ¬(y©®ng) CA Ą─ūCĢ°Ż¼ūCĢ°ę▓Ģ■(hu©¼)▒╗┼ąČ©ĘŪĘ©ĪŻ

į┌▀@éĆ(g©©)▀^(gu©░)│╠ūóęŌÄū³c(di©Żn)Ż║

a.╔Ļšł(q©½ng)ūCĢ°▓╗ąĶę¬╠ß╣®╦ĮĶĆŻ¼┤_▒Ż╦ĮĶĆė└▀h(yu©Żn)ų╗─▄Ę■äš(w©┤)Ų„šŲ╬š;

b.ūCĢ°Ą─║ŽĘ©ąį╚į╚╗ę└┘ćė┌ĘŪī”(du©¼)ĘQ╝ė├▄╦ŃĘ©Ż¼ūCĢ°ų„ę¬╩Ūį÷╝ė┴╦Ę■äš(w©┤)Ų„ą┼Žóęį╝░║×├¹;

c.ā╚(n©©i)ų├ CA ī”(du©¼)æ¬(y©®ng)Ą─ūCĢ°ĘQ×ķĖ∙ūCĢ°Ż¼ŅC░l(f©Ī)š▀║═╩╣ė├š▀ŽÓ═¼Ż¼ūį╝║×ķūį╝║║×├¹Ż¼╝┤ūį║×├¹ūCĢ°;

d.ūCĢ°=╣½ĶĆ+╔Ļšł(q©½ng)š▀┼cŅC░l(f©Ī)š▀ą┼Žó+║×├¹;

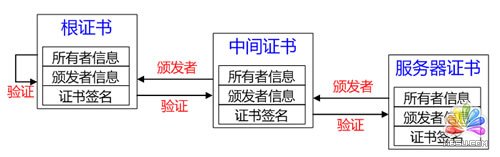

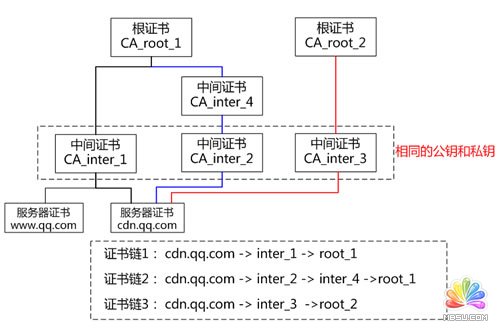

3.3 ūCĢ°µ£

╚ń CA Ė∙ūCĢ°║═Ę■äš(w©┤)Ų„ūCĢ°ųąķgį÷╝ėę╗╝ē(j©¬)ūCĢ°ÖC(j©®)śŗ(g©░u)Ż¼╝┤ųąķgūCĢ°Ż¼ūCĢ°Ą─«a(ch©Żn)╔·║═“×(y©żn)ūCįŁ└Ē▓╗ūāŻ¼ų╗╩Ūį÷╝ėę╗īė“×(y©żn)ūCŻ¼ų╗ę¬ūŅ║¾─▄ē“▒╗╚╬║╬ą┼╚╬Ą─CAĖ∙ūCĢ°“×(y©żn)ūC║ŽĘ©╝┤┐╔ĪŻ

a.Ę■äš(w©┤)Ų„ūCĢ° server.pem Ą─║×░l(f©Ī)š▀×ķųąķgūCĢ°ÖC(j©®)śŗ(g©░u) interŻ¼inter Ė∙ō■(j©┤)ūCĢ° inter.pem “×(y©żn)ūC server.pem ┤_īŹ(sh©¬)×ķūį╝║║×░l(f©Ī)Ą─ėąą¦ūCĢ°;

b.ųąķgūCĢ° inter.pem Ą─║×░l(f©Ī) CA ×ķ rootŻ¼root Ė∙ō■(j©┤)ūCĢ° root.pem “×(y©żn)ūC inter.pem ×ķūį╝║║×░l(f©Ī)Ą─║ŽĘ©ūCĢ°;

c.┐═æ¶Č╦ā╚(n©©i)ų├ą┼╚╬ CA Ą─ root.pem ūCĢ°Ż¼ę“┤╦Ę■äš(w©┤)Ų„ūCĢ° server.pem Ą─▒╗ą┼╚╬ĪŻ

Ę■äš(w©┤)Ų„ūCĢ°ĪóųąķgūCĢ°┼cĖ∙ūCĢ°į┌ę╗ŲĮM║Ž│╔ę╗Śl║ŽĘ©Ą─ūCĢ°µ£Ż¼ūCĢ°µ£Ą─“×(y©żn)ūC╩ŪūįŽ┬Č°╔ŽĄ─ą┼╚╬é„▀fĄ─▀^(gu©░)│╠ĪŻ

Č■╝ē(j©¬)ūCĢ°ĮY(ji©”)śŗ(g©░u)┤µį┌Ą─ā×(y©Łu)ä▌(sh©¼)Ż║

a.£p╔┘Ė∙ūCĢ°ĮY(ji©”)śŗ(g©░u)Ą─╣▄└Ē╣żū„┴┐Ż¼┐╔ęįĖ³Ė▀ą¦Ą─▀M(j©¼n)ąąūCĢ°Ą─īÅ║╦┼c║×░l(f©Ī);

b.Ė∙ūCĢ°ę╗░Ńā╚(n©©i)ų├į┌┐═æ¶Č╦ųąŻ¼╦ĮĶĆę╗░ŃļxŠĆ┤µā”(ch©│)Ż¼ę╗Ą®╦ĮĶĆą╣┬ČŻ¼ätĄ§õN▀^(gu©░)│╠ĘŪ│Ż└¦ļyŻ¼¤o(w©▓)Ę©╝░Ģr(sh©¬)ča(b©│)Š╚;

c.ųąķgūCĢ°ĮY(ji©”)śŗ(g©░u)Ą─╦ĮĶĆą╣┬ČŻ¼ät┐╔ęį┐ņ╦┘į┌ŠĆĄ§õNŻ¼▓óųžą┬×ķė├æ¶║×░l(f©Ī)ą┬Ą─ūCĢ°;

d.ūCĢ°µ£╦─╝ē(j©¬)ęįā╚(n©©i)ę╗░Ń▓╗Ģ■(hu©¼)ī”(du©¼) HTTPS Ą─ąį─▄įņ│╔├„’@ė░ĒæĪŻ

ūCĢ°µ£ėąęįŽ┬╠ž³c(di©Żn)Ż║

a.═¼ę╗▒ŠĘ■äš(w©┤)Ų„ūCĢ°┐╔─▄┤µį┌ČÓŚl║ŽĘ©Ą─ūCĢ°µ£ĪŻ

ę“?y©żn)ķūCĢ°Ą─╔·│╔║═“×(y©żn)ūC╗∙ĄA(ch©│)╩Ū╣½ĶĆ║═╦ĮĶĆī”(du©¼)Ż¼╚ń╣¹▓╔ė├ŽÓ═¼Ą─╣½ĶĆ║═╦ĮĶĆ╔·│╔▓╗═¼Ą─ųąķgūCĢ°Ż¼ßśī”(du©¼)▒╗║×░l(f©Ī)š▀Č°čįŻ¼įō║×░l(f©Ī)ÖC(j©®)śŗ(g©░u)Č╝╩Ū║ŽĘ©Ą─ CAŻ¼▓╗═¼Ą─╩ŪųąķgūCĢ°Ą─║×░l(f©Ī)ÖC(j©®)śŗ(g©░u)▓╗═¼;

b.▓╗═¼ūCĢ°µ£Ą─īė╝ē(j©¬)▓╗ę╗Č©ŽÓ═¼Ż¼┐╔─▄Č■╝ē(j©¬)Īó╚²╝ē(j©¬)╗“╦─╝ē(j©¬)ūCĢ°µ£ĪŻ

ųąķgūCĢ°Ą─║×░l(f©Ī)ÖC(j©®)śŗ(g©░u)┐╔─▄╩ŪĖ∙ūCĢ°ÖC(j©®)śŗ(g©░u)ę▓┐╔─▄╩Ū┴Ēę╗éĆ(g©©)ųąķgūCĢ°ÖC(j©®)śŗ(g©░u)Ż¼╦∙ęįūCĢ°µ£īė╝ē(j©¬)▓╗ę╗Č©ŽÓ═¼ĪŻ

3.4 ūCĢ°Ą§õN

CA ÖC(j©®)śŗ(g©░u)─▄ē“║×░l(f©Ī)ūCĢ°Ż¼═¼śėę▓┤µį┌ÖC(j©®)ųŲą¹▓╝ęį═∙║×░l(f©Ī)Ą─ūCĢ°¤o(w©▓)ą¦ĪŻūCĢ°╩╣ė├š▀▓╗║ŽĘ©Ż¼CA ąĶę¬ÅUŚēįōūCĢ°;╗“š▀╦ĮĶĆüG╩¦Ż¼╩╣ė├š▀╔Ļšł(q©½ng)ūīūCĢ°¤o(w©▓)ą¦ĪŻų„ę¬┤µį┌ā╔ŅÉÖC(j©®)ųŲŻ║CRL ┼c OCSPĪŻ

(a) CRL

Certificate Revocation List, ūCĢ°Ą§õN┴ą▒ĒŻ¼ę╗éĆ(g©©)å╬¬Ü(d©▓)Ą─╬─╝■ĪŻįō╬─╝■░³║¼┴╦ CA ęčĮø(j©®ng)Ą§õNĄ─ūCĢ°ą“┴ą╠¢(h©żo)(╬©ę╗)┼cĄ§õN╚šŲ┌Ż¼═¼Ģr(sh©¬)įō╬─╝■░³║¼╔·ą¦╚šŲ┌▓ó═©ų¬Ž┬┤╬Ė³ą┬įō╬─╝■Ą─Ģr(sh©¬)ķgŻ¼«ö(d©Īng)╚╗įō╬─╝■▒ž╚╗░³║¼ CA ╦ĮĶĆĄ─║×├¹ęį“×(y©żn)ūC╬─╝■Ą─║ŽĘ©ąįĪŻ

ūCĢ°ųąę╗░ŃĢ■(hu©¼)░³║¼ę╗éĆ(g©©) URL ĄžųĘ CRL Distribution PointŻ¼═©ų¬╩╣ė├š▀╚ź──└’Ž┬▌dī”(du©¼)æ¬(y©®ng)Ą─ CRL ęįąŻ“×(y©żn)ūCĢ°╩ŪʱĄ§õNĪŻįōĄ§õNĘĮ╩ĮĄ─ā×(y©Łu)³c(di©Żn)╩Ū▓╗ąĶę¬ŅlĘ▒Ė³ą┬Ż¼Ą½╩Ū▓╗─▄╝░Ģr(sh©¬)Ą§õNūCĢ°Ż¼ę“?y©żn)?CRL Ė³ą┬Ģr(sh©¬)ķgę╗░Ń╩ŪÄū╠ņŻ¼▀@Ų┌ķg┐╔─▄ęčĮø(j©®ng)įņ│╔┴╦śO┤¾ōp╩¦ĪŻ

(b) OCSP

Online Certificate Status Protocol, ūCĢ°ĀŅæB(t©żi)į┌ŠĆ▓ķįāģf(xi©”)ūhŻ¼ę╗éĆ(g©©)īŹ(sh©¬)Ģr(sh©¬)▓ķįāūCĢ°╩ŪʱĄ§õNĄ─ĘĮ╩ĮĪŻšł(q©½ng)Ū¾š▀░l(f©Ī)╦═ūCĢ°Ą─ą┼Žó▓óšł(q©½ng)Ū¾▓ķįāŻ¼Ę■äš(w©┤)Ų„ĘĄ╗žš²│ŻĪóĄ§õN╗“╬┤ų¬ųąĄ─╚╬║╬ę╗éĆ(g©©)ĀŅæB(t©żi)ĪŻūCĢ°ųąę╗░Ńę▓Ģ■(hu©¼)░³║¼ę╗éĆ(g©©) OCSP Ą─ URL ĄžųĘŻ¼ę¬Ū¾▓ķįāĘ■äš(w©┤)Ų„Š▀ėą┴╝║├Ą─ąį─▄ĪŻ▓┐Ęų CA ╗“┤¾▓┐ĘųĄ─ūį║× CA (Ė∙ūCĢ°)Č╝╩Ū╬┤╠ß╣® CRL ╗“ OCSP ĄžųĘĄ─Ż¼ī”(du©¼)ė┌Ą§õNūCĢ°Ģ■(hu©¼)╩Ūę╗╝■ĘŪ│Ż┬ķ¤®Ą─╩┬ŪķĪŻ

4.TLS/SSL╬š╩ų▀^(gu©░)│╠

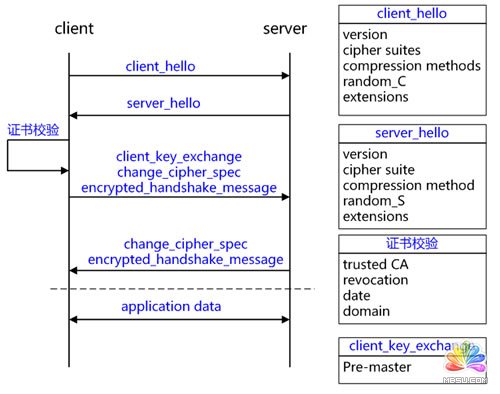

4.1╬š╩ų┼c├▄ĶĆģf(xi©”)╔╠▀^(gu©░)│╠

╗∙ė┌ RSA ╬š╩ų║═├▄ĶĆĮ╗ōQĄ─┐═æ¶Č╦“×(y©żn)ūCĘ■äš(w©┤)Ų„×ķ╩Š└²įöĮŌ╬š╩ų▀^(gu©░)│╠ĪŻ

1.client_hello

┐═æ¶Č╦░l(f©Ī)Ųšł(q©½ng)Ū¾Ż¼ęį├„╬─é„▌öšł(q©½ng)Ū¾ą┼ŽóŻ¼░³║¼░µ▒Šą┼ŽóŻ¼╝ė├▄╠ū╝■║“▀x┴ą▒ĒŻ¼ē║┐s╦ŃĘ©║“▀x┴ą▒ĒŻ¼ļSÖC(j©®)öĄ(sh©┤)Ż¼öU(ku©░)š╣ūųČ╬Ą╚ą┼ŽóŻ¼ŽÓĻP(gu©Īn)ą┼Žó╚ńŽ┬Ż║

ų¦│ųĄ─ūŅĖ▀TSLģf(xi©”)ūh░µ▒ŠversionŻ¼Å─Ą═ĄĮĖ▀ę└┤╬ SSLv2 SSLv3 TLSv1 TLSv1.1 TLSv1.2Ż¼«ö(d©Īng)Ū░╗∙▒Š▓╗į┘╩╣ė├Ą═ė┌ TLSv1 Ą─░µ▒Š;

┐═æ¶Č╦ų¦│ųĄ─╝ė├▄╠ū╝■ cipher suites ┴ą▒ĒŻ¼ ├┐éĆ(g©©)╝ė├▄╠ū╝■ī”(du©¼)æ¬(y©®ng)Ū░├µ TLS įŁ└ĒųąĄ─╦─éĆ(g©©)╣”─▄Ą─ĮM║ŽŻ║šJ(r©©n)ūC╦ŃĘ© Au (╔ĒĘ▌“×(y©żn)ūC)Īó├▄ĶĆĮ╗ōQ╦ŃĘ© KeyExchange(├▄ĶĆģf(xi©”)╔╠)Īóī”(du©¼)ĘQ╝ė├▄╦ŃĘ© Enc (ą┼Žó╝ė├▄)║═ą┼Žóš¬ę¬ Mac(═Ļš¹ąįąŻ“×(y©żn));

ų¦│ųĄ─ē║┐s╦ŃĘ© compression methods ┴ą▒ĒŻ¼ė├ė┌║¾└m(x©┤)Ą─ą┼Žóē║┐sé„▌ö;

ļSÖC(j©®)öĄ(sh©┤) random_CŻ¼ė├ė┌║¾└m(x©┤)Ą─├▄ĶĆĄ─╔·│╔;

öU(ku©░)š╣ūųČ╬ extensionsŻ¼ų¦│ųģf(xi©”)ūh┼c╦ŃĘ©Ą─ŽÓĻP(gu©Īn)ģóöĄ(sh©┤)ęį╝░Ųõ╦³▌oų·ą┼ŽóĄ╚Ż¼│ŻęŖ(ji©żn)Ą─ SNI Š═ī┘ė┌öU(ku©░)š╣ūųČ╬Ż¼║¾└m(x©┤)å╬¬Ü(d©▓)ėæšōįōūųČ╬ū„ė├ĪŻ

2.server_hello+server_certificate+sever_hello_done

(a) server_hello, Ę■äš(w©┤)Č╦ĘĄ╗žģf(xi©”)╔╠Ą─ą┼ŽóĮY(ji©”)╣¹Ż¼░³└©▀xō±╩╣ė├Ą─ģf(xi©”)ūh░µ▒Š versionŻ¼▀xō±Ą─╝ė├▄╠ū╝■ cipher suiteŻ¼▀xō±Ą─ē║┐s╦ŃĘ© compression methodĪóļSÖC(j©®)öĄ(sh©┤) random_S Ą╚Ż¼ŲõųąļSÖC(j©®)öĄ(sh©┤)ė├ė┌║¾└m(x©┤)Ą─├▄ĶĆģf(xi©”)╔╠;

(b)server_certificates, Ę■äš(w©┤)Ų„Č╦┼õų├ī”(du©¼)æ¬(y©®ng)Ą─ūCĢ°µ£Ż¼ė├ė┌╔ĒĘ▌“×(y©żn)ūC┼c├▄ĶĆĮ╗ōQ;

(c) server_hello_doneŻ¼═©ų¬┐═æ¶Č╦ server_hello ą┼Žó░l(f©Ī)╦═ĮY(ji©”)╩°;

3.ūCĢ°ąŻ“×(y©żn)

┐═æ¶Č╦“×(y©żn)ūCūCĢ°Ą─║ŽĘ©ąįŻ¼╚ń╣¹“×(y©żn)ūC═©▀^(gu©░)▓┼Ģ■(hu©¼)▀M(j©¼n)ąą║¾└m(x©┤)═©ą┼Ż¼Ę±ätĖ∙ō■(j©┤)Õe(cu©░)š`Ūķør▓╗═¼ū÷│÷╠ß╩Š║═▓┘ū„Ż¼║ŽĘ©ąį“×(y©żn)ūC░³└©╚ńŽ┬Ż║

ūCĢ°µ£Ą─┐╔ą┼ąį trusted certificate pathŻ¼ĘĮĘ©╚ńŪ░╬─╦∙╩÷;

ūCĢ°╩ŪʱĄ§õN revocationŻ¼ėąā╔ŅÉĘĮ╩ĮļxŠĆ CRL ┼cį┌ŠĆ OCSPŻ¼▓╗═¼Ą─┐═æ¶Č╦ąą×ķĢ■(hu©¼)▓╗═¼;

ėąą¦Ų┌ expiry dateŻ¼ūCĢ°╩Ūʱį┌ėąą¦Ģr(sh©¬)ķgĘČć·;

ė“├¹ domainŻ¼║╦▓ķūCĢ°ė“├¹╩Ūʱ┼c«ö(d©Īng)Ū░Ą─įLå¢(w©©n)ė“├¹Ųź┼õŻ¼Ųź┼õęÄ(gu©®)ät║¾└m(x©┤)Ęų╬÷;

4.client_key_exchange+change_cipher_spec+encrypted_handshake_message

(a) client_key_exchangeŻ¼║ŽĘ©ąį“×(y©żn)ūC═©▀^(gu©░)ų«║¾Ż¼┐═æ¶Č╦ėŗ(j©¼)╦Ń«a(ch©Żn)╔·ļSÖC(j©®)öĄ(sh©┤)ūų Pre-masterŻ¼▓óė├ūCĢ°╣½ĶĆ╝ė├▄Ż¼░l(f©Ī)╦═ĮoĘ■äš(w©┤)Ų„;

(b) ┤╦Ģr(sh©¬)┐═æ¶Č╦ęčĮø(j©®ng)½@╚Ī╚½▓┐Ą─ėŗ(j©¼)╦Ńģf(xi©”)╔╠├▄ĶĆąĶꬥ─ą┼ŽóŻ║ā╔éĆ(g©©)├„╬─ļSÖC(j©®)öĄ(sh©┤) random_C ║═ random_S ┼cūį╝║ėŗ(j©¼)╦Ń«a(ch©Żn)╔·Ą─ Pre-masterŻ¼ėŗ(j©¼)╦ŃĄ├ĄĮģf(xi©”)╔╠├▄ĶĆ;

enc_key=Fuc(random_C, random_S, Pre-Master)

(c) change_cipher_specŻ¼┐═æ¶Č╦═©ų¬Ę■äš(w©┤)Ų„║¾└m(x©┤)Ą─═©ą┼Č╝▓╔ė├ģf(xi©”)╔╠Ą─═©ą┼├▄ĶĆ║═╝ė├▄╦ŃĘ©▀M(j©¼n)ąą╝ė├▄═©ą┼;

(d) encrypted_handshake_messageŻ¼ĮY(ji©”)║Žų«Ū░╦∙ėą═©ą┼ģóöĄ(sh©┤)Ą─ hash ųĄ┼cŲõ╦³ŽÓĻP(gu©Īn)ą┼Žó╔·│╔ę╗Č╬öĄ(sh©┤)ō■(j©┤)Ż¼▓╔ė├ģf(xi©”)╔╠├▄ĶĆ session secret ┼c╦ŃĘ©▀M(j©¼n)ąą╝ė├▄Ż¼╚╗║¾░l(f©Ī)╦═ĮoĘ■äš(w©┤)Ų„ė├ė┌öĄ(sh©┤)ō■(j©┤)┼c╬š╩ų“×(y©żn)ūC;

5.change_cipher_spec+encrypted_handshake_message

(a) Ę■äš(w©┤)Ų„ė├╦ĮĶĆĮŌ├▄╝ė├▄Ą─ Pre-master öĄ(sh©┤)ō■(j©┤)Ż¼╗∙ė┌ų«Ū░Į╗ōQĄ─ā╔éĆ(g©©)├„╬─ļSÖC(j©®)öĄ(sh©┤) random_C ║═ random_SŻ¼ėŗ(j©¼)╦ŃĄ├ĄĮģf(xi©”)╔╠├▄ĶĆ:enc_key=Fuc(random_C, random_S, Pre-Master);

(b) ėŗ(j©¼)╦Ńų«Ū░╦∙ėąĮė╩šą┼ŽóĄ─ hash ųĄŻ¼╚╗║¾ĮŌ├▄┐═æ¶Č╦░l(f©Ī)╦═Ą─ encrypted_handshake_messageŻ¼“×(y©żn)ūCöĄ(sh©┤)ō■(j©┤)║═├▄ĶĆš²┤_ąį;

(c) change_cipher_spec, “×(y©żn)ūC═©▀^(gu©░)ų«║¾Ż¼Ę■äš(w©┤)Ų„═¼śė░l(f©Ī)╦═ change_cipher_spec ęįĖµų¬┐═æ¶Č╦║¾└m(x©┤)Ą─═©ą┼Č╝▓╔ė├ģf(xi©”)╔╠Ą─├▄ĶĆ┼c╦ŃĘ©▀M(j©¼n)ąą╝ė├▄═©ą┼;

(d) encrypted_handshake_message, Ę■äš(w©┤)Ų„ę▓ĮY(ji©”)║Ž╦∙ėą«ö(d©Īng)Ū░Ą─═©ą┼ģóöĄ(sh©┤)ą┼Žó╔·│╔ę╗Č╬öĄ(sh©┤)ō■(j©┤)▓ó▓╔ė├ģf(xi©”)╔╠├▄ĶĆ session secret ┼c╦ŃĘ©╝ė├▄▓ó░l(f©Ī)╦═ĄĮ┐═æ¶Č╦;

6.╬š╩ųĮY(ji©”)╩°

┐═æ¶Č╦ėŗ(j©¼)╦Ń╦∙ėąĮė╩šą┼ŽóĄ─ hash ųĄŻ¼▓ó▓╔ė├ģf(xi©”)╔╠├▄ĶĆĮŌ├▄ encrypted_handshake_messageŻ¼“×(y©żn)ūCĘ■äš(w©┤)Ų„░l(f©Ī)╦═Ą─öĄ(sh©┤)ō■(j©┤)║═├▄ĶĆŻ¼“×(y©żn)ūC═©▀^(gu©░)ät╬š╩ų═Ļ│╔;

7.╝ė├▄═©ą┼

ķ_(k©Īi)╩╝╩╣ė├ģf(xi©”)╔╠├▄ĶĆ┼c╦ŃĘ©▀M(j©¼n)ąą╝ė├▄═©ą┼ĪŻ

ūóęŌŻ║

(a) Ę■äš(w©┤)Ų„ę▓┐╔ęįę¬Ū¾“×(y©żn)ūC┐═æ¶Č╦Ż¼╝┤ļpŽ“šJ(r©©n)ūCŻ¼┐╔ęįį┌▀^(gu©░)│╠2ę¬░l(f©Ī)╦═ client_certificate_request ą┼ŽóŻ¼┐═æ¶Č╦į┌▀^(gu©░)│╠4ųąŽ╚░l(f©Ī)╦═ client_certificate┼ccertificate_verify_message ą┼ŽóŻ¼ūCĢ°Ą─“×(y©żn)ūCĘĮ╩Į╗∙▒ŠŽÓ═¼Ż¼certificate_verify_message ╩Ū▓╔ė├clientĄ─╦ĮĶĆ╝ė├▄Ą─ę╗Č╬╗∙ė┌ęčĮø(j©®ng)ģf(xi©”)╔╠Ą─═©ą┼ą┼ŽóĄ├ĄĮöĄ(sh©┤)ō■(j©┤)Ż¼Ę■äš(w©┤)Ų„┐╔ęį▓╔ė├ī”(du©¼)æ¬(y©®ng)Ą─╣½ĶĆĮŌ├▄▓ó“×(y©żn)ūC;

(b) Ė∙ō■(j©┤)╩╣ė├Ą─├▄ĶĆĮ╗ōQ╦ŃĘ©Ą─▓╗═¼Ż¼╚ń ECC Ą╚Ż¼ģf(xi©”)╔╠╝Ü(x©¼)╣Ø(ji©”)┬įėą▓╗═¼Ż¼┐é¾wŽÓ╦Ų;

(c) sever key exchange Ą─ū„ė├╩Ū server certificate ø](m©”i)ėąöyĦūŃē“Ą─ą┼ŽóĢr(sh©¬)Ż¼░l(f©Ī)╦═Įo┐═æ¶Č╦ęįėŗ(j©¼)╦Ń pre-masterŻ¼╚ń╗∙ė┌ DH Ą─ūCĢ°Ż¼╣½ĶĆ▓╗▒╗ūCĢ°ųą░³║¼Ż¼ąĶę¬å╬¬Ü(d©▓)░l(f©Ī)╦═;

(d) change cipher spec īŹ(sh©¬)ļH┐╔ė├ė┌═©ų¬ī”(du©¼)Č╦Ė─░µ«ö(d©Īng)Ū░╩╣ė├Ą─╝ė├▄═©ą┼ĘĮ╩ĮŻ¼«ö(d©Īng)Ū░ø](m©”i)ėą╔Ņ╚ļĮŌ╬÷;

(e) alter message ė├ė┌ųĖ├„į┌╬š╩ų╗“═©ą┼▀^(gu©░)│╠ųąĄ─ĀŅæB(t©żi)Ė─ūā╗“Õe(cu©░)š`ą┼ŽóŻ¼ę╗░ŃĖµŠ»ą┼Žóė|░l(f©Ī)Śl╝■╩Ū▀BĮėĻP(gu©Īn)ķ]Ż¼╩šĄĮ▓╗║ŽĘ©Ą─ą┼ŽóŻ¼ą┼ŽóĮŌ├▄╩¦öĪŻ¼ė├æ¶╚ĪŽ¹▓┘ū„Ą╚Ż¼╩šĄĮĖµŠ»ą┼Žóų«║¾Ż¼═©ą┼Ģ■(hu©¼)▒╗öÓķ_(k©Īi)╗“š▀ė╔Įė╩šĘĮ?j©®ng)QČ©╩ŪʱöÓķ_(k©Īi)▀BĮėĪŻ

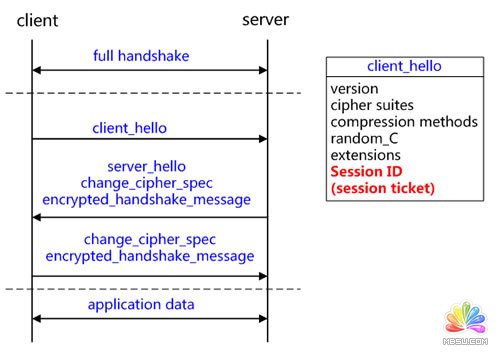

4.2Ģ■(hu©¼)įÆŠÅ┤µ╬š╩ų▀^(gu©░)│╠

×ķ┴╦╝ė┐ņĮ©┴ó╬š╩ųĄ─╦┘Č╚Ż¼£p╔┘ģf(xi©”)ūhĦüĒ(l©ói)Ą─ąį─▄ĮĄĄ═║═┘Yį┤Ž¹║─(Š▀¾wĘų╬÷į┌║¾╬─)Ż¼TLS ģf(xi©”)ūhėąā╔ŅÉĢ■(hu©¼)įÆŠÅ┤µÖC(j©®)ųŲŻ║Ģ■(hu©¼)įÆś╦(bi©Īo)ūR(sh©¬) session ID ┼cĢ■(hu©¼)įÆėøõø session ticketĪŻ

session ID ė╔Ę■äš(w©┤)Ų„Č╦ų¦│ųŻ¼ģf(xi©”)ūhųąĄ─ś╦(bi©Īo)£╩(zh©│n)ūųČ╬Ż¼ę“┤╦╗∙▒Š╦∙ėąĘ■äš(w©┤)Ų„Č╝ų¦│ųŻ¼Ę■äš(w©┤)Ų„Č╦▒Ż┤µĢ■(hu©¼)įÆIDęį╝░ģf(xi©”)╔╠Ą─═©ą┼ą┼ŽóŻ¼Nginx ųą1M ā╚(n©©i)┤µ╝s┐╔ęį▒Ż┤µ4000éĆ(g©©) session ID ÖC(j©®)Ų„ŽÓĻP(gu©Īn)ą┼ŽóŻ¼š╝ė├Ę■äš(w©┤)Ų„┘Yį┤▌^ČÓ;

session ticket ąĶę¬Ę■äš(w©┤)Ų„║═┐═æ¶Č╦Č╝ų¦│ųŻ¼ī┘ė┌ę╗éĆ(g©©)öU(ku©░)š╣ūųČ╬Ż¼ų¦│ųĘČć·╝s60%(¤o(w©▓)┐╔┐┐Įy(t©»ng)ėŗ(j©¼)┼cüĒ(l©ói)į┤)Ż¼īóģf(xi©”)╔╠Ą─═©ą┼ą┼Žó╝ė├▄ų«║¾░l(f©Ī)╦═Įo┐═æ¶Č╦▒Ż┤µŻ¼├▄ĶĆų╗ėąĘ■äš(w©┤)Ų„ų¬Ą└Ż¼š╝ė├Ę■äš(w©┤)Ų„┘Yį┤║▄╔┘ĪŻ

Č■š▀ī”(du©¼)▒╚Ż¼ų„ę¬╩Ū▒Ż┤µģf(xi©”)╔╠ą┼ŽóĄ─╬╗ų├┼cĘĮ╩Į▓╗═¼Ż¼ŅÉ╦Ų┼c http ųąĄ─ session ┼c cookieĪŻ

Č■š▀Č╝┤µį┌Ą─ŪķørŽ┬Ż¼(nginx īŹ(sh©¬)¼F(xi©żn))ā×(y©Łu)Ž╚╩╣ė├ session_ticketĪŻ

╬š╩ų▀^(gu©░)│╠╚ńŽ┬łDŻ║

ūóęŌŻ║ļm╚╗╬š╩ų▀^(gu©░)│╠ėą1.5éĆ(g©©)üĒ(l©ói)╗žŻ¼Ą½╩ŪūŅ║¾┐═æ¶Č╦Ž“Ę■äš(w©┤)Ų„░l(f©Ī)╦═Ą─Ą┌ę╗Ślæ¬(y©®ng)ė├öĄ(sh©┤)ō■(j©┤)▓╗ąĶꬥ╚┤²Ę■äš(w©┤)Ų„ĘĄ╗žĄ─ą┼ŽóŻ¼ę“┤╦╬š╩ųčėĢr(sh©¬)╩Ū1*RTTĪŻ

1.Ģ■(hu©¼)įÆś╦(bi©Īo)ūR(sh©¬) session ID

(a) ╚ń╣¹┐═æ¶Č╦║═Ę■äš(w©┤)Ų„ų«ķgį°Įø(j©®ng)Į©┴ó┴╦▀BĮėŻ¼Ę■äš(w©┤)Ų„Ģ■(hu©¼)į┌╬š╩ų│╔╣”║¾ĘĄ╗ž session IDŻ¼▓ó▒Ż┤µī”(du©¼)æ¬(y©®ng)Ą─═©ą┼ģóöĄ(sh©┤)į┌Ę■äš(w©┤)Ų„ųą;

(b) ╚ń╣¹┐═æ¶Č╦į┘┤╬ąĶę¬║═įōĘ■äš(w©┤)Ų„Į©┴ó▀BĮėŻ¼ätį┌ client_hello ųą session ID ųąöyĦėøõøĄ─ą┼ŽóŻ¼░l(f©Ī)╦═ĮoĘ■äš(w©┤)Ų„;

(c) Ę■äš(w©┤)Ų„Ė∙ō■(j©┤)╩šĄĮĄ─ session ID Öz╦„ŠÅ┤µėøõøŻ¼╚ń╣¹ø](m©”i)ėąÖz╦„ĄĮžøŠÅ┤µ▀^(gu©░)Ų┌Ż¼ät░┤ššš²│ŻĄ─╬š╩ų▀^(gu©░)│╠▀M(j©¼n)ąą;

(d) ╚ń╣¹Öz╦„ĄĮī”(du©¼)æ¬(y©®ng)Ą─ŠÅ┤µėøõøŻ¼ätĘĄ╗ž change_cipher_spec ┼c encrypted_handshake_message ą┼ŽóŻ¼ā╔éĆ(g©©)ą┼Žóū„ė├ŅÉ╦ŲŻ¼encrypted_handshake_message ╩ŪĄĮ«ö(d©Īng)Ū░Ą─═©ą┼ģóöĄ(sh©┤)┼c master_secretĄ─hash ųĄ;

(f) ╚ń╣¹┐═æ¶Č╦─▄ē““×(y©żn)ūC═©▀^(gu©░)Ę■äš(w©┤)Ų„╝ė├▄öĄ(sh©┤)ō■(j©┤)Ż¼ät┐═æ¶Č╦═¼śė░l(f©Ī)╦═ change_cipher_spec ┼c encrypted_handshake_message ą┼Žó;

(g) Ę■äš(w©┤)Ų„“×(y©żn)ūCöĄ(sh©┤)ō■(j©┤)═©▀^(gu©░)Ż¼ät╬š╩ųĮ©┴ó│╔╣”Ż¼ķ_(k©Īi)╩╝▀M(j©¼n)ąąš²│ŻĄ─╝ė├▄öĄ(sh©┤)ō■(j©┤)═©ą┼ĪŻ

2.Ģ■(hu©¼)įÆėøõø session ticket

(a) ╚ń╣¹┐═æ¶Č╦║═Ę■äš(w©┤)Ų„ų«ķgį°Įø(j©®ng)Į©┴ó┴╦▀BĮėŻ¼Ę■äš(w©┤)Ų„Ģ■(hu©¼)į┌ new_session_ticket öĄ(sh©┤)ō■(j©┤)ųąöyĦ╝ė├▄Ą─ session_ticket ą┼ŽóŻ¼┐═æ¶Č╦▒Ż┤µ;

(b) ╚ń╣¹┐═æ¶Č╦į┘┤╬ąĶę¬║═įōĘ■äš(w©┤)Ų„Į©┴ó▀BĮėŻ¼ätį┌ client_hello ųąöU(ku©░)š╣ūųČ╬ session_ticket ųąöyĦ╝ė├▄ą┼ŽóŻ¼ę╗Ų░l(f©Ī)╦═ĮoĘ■äš(w©┤)Ų„;

(c) Ę■äš(w©┤)Ų„ĮŌ├▄ sesssion_ticket öĄ(sh©┤)ō■(j©┤)Ż¼╚ń╣¹─▄ē“ĮŌ├▄╩¦öĪŻ¼ät░┤ššš²│ŻĄ─╬š╩ų▀^(gu©░)│╠▀M(j©¼n)ąą;

(d) ╚ń╣¹ĮŌ├▄│╔╣”Ż¼ätĘĄ╗ž change_cipher_spec ┼c encrypted_handshake_message ą┼ŽóŻ¼ā╔éĆ(g©©)ą┼Žóū„ė├┼c session ID ųąŅÉ╦Ų;

(f) ╚ń╣¹┐═æ¶Č╦─▄ē““×(y©żn)ūC═©▀^(gu©░)Ę■äš(w©┤)Ų„╝ė├▄öĄ(sh©┤)ō■(j©┤)Ż¼ät┐═æ¶Č╦═¼śė░l(f©Ī)╦═ change_cipher_spec┼cencrypted_handshake_message ą┼Žó;

(g) Ę■äš(w©┤)Ų„“×(y©żn)ūCöĄ(sh©┤)ō■(j©┤)═©▀^(gu©░)Ż¼ät╬š╩ųĮ©┴ó│╔╣”Ż¼ķ_(k©Īi)╩╝▀M(j©¼n)ąąš²│ŻĄ─╝ė├▄öĄ(sh©┤)ō■(j©┤)═©ą┼ĪŻ

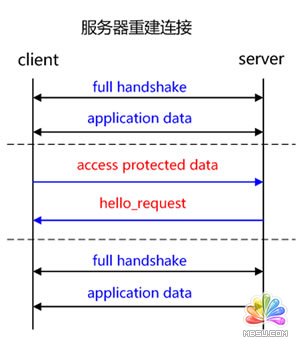

4.3 ųžĮ©▀BĮė

ųžĮ©▀BĮė renegotiation ╝┤Ę┼Śēš²į┌╩╣ė├Ą─ TLS ▀BĮėŻ¼Å─ą┬▀M(j©¼n)ąą╔ĒĘ▌šJ(r©©n)ūC║═├▄ĶĆģf(xi©”)╔╠Ą─▀^(gu©░)│╠Ż¼╠ž³c(di©Żn)╩Ū▓╗ąĶę¬öÓķ_(k©Īi)«ö(d©Īng)Ū░Ą─öĄ(sh©┤)ō■(j©┤)é„▌öŠ═┐╔ęįųžą┬╔ĒĘ▌šJ(r©©n)ūCĪóĖ³ą┬├▄ĶĆ╗“╦ŃĘ©Ż¼ę“┤╦Ę■äš(w©┤)Ų„Č╦┤µā”(ch©│)║═ŠÅ┤µĄ─ą┼ŽóČ╝┐╔ęį▒Ż│ųĪŻ┐═æ¶Č╦║═Ę■äš(w©┤)Ų„Č╝─▄ē“░l(f©Ī)ŲųžĮ©▀BĮėĄ─▀^(gu©░)│╠Ż¼«ö(d©Īng)Ū░ windows 2000 & XP ┼c SSL 2.0▓╗ų¦│ųĪŻ

1.Ę■äš(w©┤)Ų„ųžĮ©▀BĮė

Ę■äš(w©┤)Ų„Č╦ųžĮ©▀BĮėę╗░ŃŪķør╩Ū┐═æ¶Č╦įLå¢(w©©n)╩▄▒Żūo(h©┤)Ą─öĄ(sh©┤)ō■(j©┤)Ģr(sh©¬)░l(f©Ī)╔·ĪŻ╗∙▒Š▀^(gu©░)│╠╚ńŽ┬Ż║

(a) ┐═æ¶Č╦║═Ę■äš(w©┤)Ų„ų«ķgĮ©┴ó┴╦ėąą¦ TLS ▀BĮė▓ó═©ą┼;

(b) ┐═æ¶Č╦įLå¢(w©©n)╩▄▒Żūo(h©┤)Ą─ą┼Žó;

(c) Ę■äš(w©┤)Ų„Č╦ĘĄ╗ž hello_request ą┼Žó;

(d) ┐═æ¶Č╦╩šĄĮ hello_request ą┼Žóų«║¾░l(f©Ī)╦═ client_hello ą┼ŽóŻ¼ķ_(k©Īi)╩╝ųžą┬Į©┴ó▀BĮėĪŻ

2.┐═æ¶Č╦ųžĮ©▀BĮė

┐═æ¶Č╦ųžĮ©▀BĮėę╗░Ń╩Ū×ķ┴╦Ė³ą┬═©ą┼├▄ĶĆĪŻ

(a) ┐═æ¶Č╦║═Ę■äš(w©┤)Ų„ų«ķgĮ©┴ó┴╦ėąą¦ TLS ▀BĮė▓ó═©ą┼;

(b) ┐═æ¶Č╦ąĶę¬Ė³ą┬├▄ĶĆŻ¼ų„äė(d©░ng)░l(f©Ī)│÷ client_hello ą┼Žó;

(c) Ę■äš(w©┤)Ų„Č╦╩šĄĮ client_hello ą┼Žóų«║¾¤o(w©▓)Ę©┴ó╝┤ūR(sh©¬)äe│÷įōą┼ŽóĘŪæ¬(y©®ng)ė├öĄ(sh©┤)ō■(j©┤)Ż¼ę“┤╦Ģ■(hu©¼)╠ßĮ╗ĮoŽ┬ę╗▓Į╠Ä└ĒŻ¼╠Ä└Ē═Ļų«║¾Ģ■(hu©¼)ĘĄ╗ž═©ų¬įōą┼Žó×ķę¬Ū¾ųžĮ©▀BĮė;

(d) į┌┤_Č©ųžĮ©▀BĮėų«Ū░Ż¼Ę■äš(w©┤)Ų„▓╗Ģ■(hu©¼)┴ó╝┤═Żų╣Ž“┐═æ¶Č╦░l(f©Ī)╦═öĄ(sh©┤)ō■(j©┤)Ż¼┐╔─▄ŪĪ║├═¼Ģr(sh©¬)╗“ėąŠÅ┤µöĄ(sh©┤)ō■(j©┤)ąĶę¬░l(f©Ī)╦═Įo┐═æ¶Č╦Ż¼Ą½╩Ū┐═æ¶Č╦▓╗Ģ■(hu©¼)į┘░l(f©Ī)╦═╚╬║╬ą┼ŽóĮoĘ■äš(w©┤)Ų„;

(e) Ę■äš(w©┤)Ų„ūR(sh©¬)äe│÷ųžĮ©▀BĮėšł(q©½ng)Ū¾ų«║¾Ż¼░l(f©Ī)╦═ server_hello ą┼Žóų┴┐═æ¶Č╦;

(f) ┐═æ¶Č╦ę▓═¼śė¤o(w©▓)Ę©┴ó╝┤┼ąöÓ│÷įōą┼ŽóĘŪæ¬(y©®ng)ė├öĄ(sh©┤)ō■(j©┤)Ż¼═¼śė╠ßĮ╗ĮoŽ┬ę╗▓Į╠Ä└ĒŻ¼╠Ä└Ēų«║¾Ģ■(hu©¼)ĘĄ╗ž═©ų¬įōą┼Žó×ķę¬Ū¾ųžĮ©▀BĮė;

(g) ┐═æ¶Č╦║═Ę■äš(w©┤)Ų„ķ_(k©Īi)╩╝ą┬Ą─ųžĮ©▀BĮėĄ─▀^(gu©░)│╠ĪŻ

4.4 ├▄ĶĆėŗ(j©¼)╦Ń

╔Ž╣Ø(ji©”)╠ߥĮ┴╦ā╔éĆ(g©©)├„╬─é„▌ö?sh©┤)─ļSÖC(j©®)öĄ(sh©┤) random_C ║═ random_S ┼c═©▀^(gu©░)╝ė├▄į┌Ę■äš(w©┤)Ų„║═┐═æ¶Č╦ų«ķgĮ╗ōQĄ─ Pre-masterŻ¼╚²éĆ(g©©)ģóöĄ(sh©┤)ū„×ķ├▄ĶĆģf(xi©”)╔╠Ą─╗∙ĄA(ch©│)ĪŻ▒Š╣Ø(ji©”)ėæšōšf(shu©Ł)├„├▄ĶĆģf(xi©”)╔╠Ą─╗∙▒Šėŗ(j©¼)╦Ń▀^(gu©░)│╠ęį╝░═©ą┼▀^(gu©░)│╠ųąĄ─├▄ĶĆ╩╣ė├ĪŻ

1.ėŗ(j©¼)╦Ń Key

╔µ╝░ģóöĄ(sh©┤) random client ║═ random server, Pre-master, Master secret, key material, ėŗ(j©¼)╦Ń├▄ĶĆĢr(sh©¬)Ż¼Ę■äš(w©┤)Ų„║═┐═æ¶Č╦Č╝Š▀ėą▀@ą®╗∙▒Šą┼ŽóŻ¼Į╗ōQĘĮ╩Įį┌╔Ž╣Ø(ji©”)ųąėąšf(shu©Ł)├„Ż¼ėŗ(j©¼)╦Ń┴„│╠╚ńŽ┬Ż║

(a) ┐═æ¶Č╦▓╔ė├ RSA ╗“ Diffie-Hellman Ą╚╝ė├▄╦ŃĘ©╔·│╔ Pre-master;

(b) Pre-master ĮY(ji©”)║Ž random client ║═ random server ā╔éĆ(g©©)ļSÖC(j©®)öĄ(sh©┤)═©▀^(gu©░) PseudoRandomFunction(PRF)ėŗ(j©¼)╦ŃĄ├ĄĮ Master secret;

(c) Master secret ĮY(ji©”)║Ž random client ║═ random server ā╔éĆ(g©©)ļSÖC(j©®)öĄ(sh©┤)═©▀^(gu©░)Ą³┤·ėŗ(j©¼)╦ŃĄ├ĄĮ Key material;

ęįŽ┬×ķę╗ą®ųžę¬Ą─ėøõøŻ¼┐╔ęįĮŌøQ▓┐ĘųÉ█(©żi)╔Ņ╚ļ蹊┐┼¾ėčĄ─ę╔╗¾Ż¼copyĄ─▓─┴ŽŻ¼ĘųŽĒĮo┤¾╝ęŻ║

(a) PreMaster secret Ū░ā╔éĆ(g©©)ūų╣Ø(ji©”)╩Ū TLS Ą─░µ▒Š╠¢(h©żo)Ż¼▀@╩Ūę╗éĆ(g©©)▒╚▌^ųžę¬Ą─ė├üĒ(l©ói)║╦ī”(du©¼)╬š╩ų?j©½n)?sh©┤)ō■(j©┤)Ą─░µ▒Š╠¢(h©żo)Ż¼ę“?y©żn)ķį?Client Hello ļAČ╬Ż¼┐═æ¶Č╦Ģ■(hu©¼)░l(f©Ī)╦═ę╗Ę▌╝ė├▄╠ū╝■┴ą▒Ē║═«ö(d©Īng)Ū░ų¦│ųĄ─ SSL/TLS Ą─░µ▒Š╠¢(h©żo)ĮoĘ■äš(w©┤)Č╦Ż¼Č°Ūę╩Ū╩╣ė├├„╬─é„╦═Ą─Ż¼╚ń╣¹╬š╩ųĄ─öĄ(sh©┤)ō■(j©┤)░³▒╗ŲŲĮŌų«║¾Ż¼╣źō¶š▀║▄ėą┐╔─▄┤«Ė─öĄ(sh©┤)ō■(j©┤)░³Ż¼▀xō±ę╗éĆ(g©©)░▓╚½ąį▌^Ą═Ą─╝ė├▄╠ū╝■║═░µ▒ŠĮoĘ■äš(w©┤)Č╦Ż¼Å─Č°ī”(du©¼)öĄ(sh©┤)ō■(j©┤)▀M(j©¼n)ąąŲŲĮŌĪŻ╦∙ęįŻ¼Ę■äš(w©┤)Č╦ąĶę¬ī”(du©¼)├▄╬─ųąĮŌ├▄│÷üĒ(l©ói)ī”(du©¼)Ą─ PreMaster ░µ▒Š╠¢(h©żo)Ė·ų«Ū░ Client Hello ļAČ╬Ą─░µ▒Š╠¢(h©żo)▀M(j©¼n)ąąī”(du©¼)▒╚Ż¼╚ń╣¹░µ▒Š╠¢(h©żo)ūāĄ═Ż¼ätšf(shu©Ł)├„▒╗┤«Ė─Ż¼ät┴ó╝┤═Żų╣░l(f©Ī)╦═╚╬║╬Ž¹ŽóĪŻ(copy)

(b) ▓╗╣▄╩Ū┐═æ¶Č╦▀Ć╩ŪĘ■äš(w©┤)Ų„Ż¼Č╝ąĶę¬ļSÖC(j©®)öĄ(sh©┤)Ż¼▀@śė╔·│╔Ą─├▄ĶĆ▓┼▓╗Ģ■(hu©¼)├┐┤╬Č╝ę╗śėĪŻė╔ė┌ SSL ģf(xi©”)ūhųąūCĢ°╩ŪņoæB(t©żi)Ą─Ż¼ę“┤╦╩«Ęųėą▒žę¬ę²╚ļę╗ĘNļSÖC(j©®)ę“╦žüĒ(l©ói)▒ŻūCģf(xi©”)╔╠│÷üĒ(l©ói)Ą─├▄ĶĆĄ─ļSÖC(j©®)ąįĪŻ

ī”(du©¼)ė┌ RSA ├▄ĶĆĮ╗ōQ╦ŃĘ©üĒ(l©ói)šf(shu©Ł)Ż¼pre-master-key ▒Š╔ĒŠ═╩Ūę╗éĆ(g©©)ļSÖC(j©®)öĄ(sh©┤)Ż¼į┘╝ė╔Ž hello Ž¹ŽóųąĄ─ļSÖC(j©®)Ż¼╚²éĆ(g©©)ļSÖC(j©®)öĄ(sh©┤)═©▀^(gu©░)ę╗éĆ(g©©)├▄ĶĆī¦(d©Żo)│÷Ų„ūŅĮKī¦(d©Żo)│÷ę╗éĆ(g©©)ī”(du©¼)ĘQ├▄ĶĆĪŻ

pre master Ą─┤µį┌į┌ė┌ SSL ģf(xi©”)ūh▓╗ą┼╚╬├┐éĆ(g©©)ų„ÖC(j©®)Č╝─▄«a(ch©Żn)╔·═Ļ╚½ļSÖC(j©®)Ą─ļSÖC(j©®)öĄ(sh©┤)Ż¼╚ń╣¹ļSÖC(j©®)öĄ(sh©┤)▓╗ļSÖC(j©®)Ż¼─Ū├┤ pre master secret Š═ėą┐╔─▄▒╗▓┬│÷üĒ(l©ói)Ż¼─Ū├┤āH▀mė├ pre master secret ū„×ķ├▄ĶĆŠ═▓╗║Ž▀m┴╦Ż¼ę“┤╦▒žĒÜę²╚ļą┬Ą─ļSÖC(j©®)ę“╦žŻ¼─Ū├┤┐═æ¶Č╦║═Ę■äš(w©┤)Ų„╝ė╔Ž pre master secret ╚²éĆ(g©©)ļSÖC(j©®)öĄ(sh©┤)ę╗═¼╔·│╔Ą─├▄ĶĆŠ═▓╗╚▌ęū▒╗▓┬│÷┴╦Ż¼ę╗éĆ(g©©)é╬ļSÖC(j©®)┐╔─▄═Ļ╚½▓╗ļSÖC(j©®)Ż¼┐╔╩Ū╚²éĆ(g©©)é╬ļSÖC(j©®)Š═╩«ĘųĮėĮ³ļSÖC(j©®)┴╦Ż¼├┐į÷╝ėę╗éĆ(g©©)ūįė╔Č╚Ż¼ļSÖC(j©®)ąįį÷╝ėĄ─┐╔▓╗╩Ūę╗ĪŻ

2.├▄ĶĆ╩╣ė├

Key Įø(j©®ng)▀^(gu©░)12▌åĄ³┤·ėŗ(j©¼)╦ŃĢ■(hu©¼)½@╚ĪĄĮ12éĆ(g©©) hash ųĄŻ¼ĘųĮM│╔×ķ6éĆ(g©©)į¬╦žŻ¼┴ą▒Ē╚ńŽ┬Ż║

(a) mac keyĪóencryption key ║═ IV ╩Ūę╗ĮM╝ė├▄į¬╦žŻ¼Ęųäe▒╗┐═æ¶Č╦║═Ę■äš(w©┤)Ų„╩╣ė├Ż¼Ą½╩Ū▀@ā╔ĮMį¬╦žČ╝▒╗ā╔▀ģ═¼Ģr(sh©¬)½@╚Ī;

(b) ┐═æ¶Č╦╩╣ė├ client ĮMį¬╦ž╝ė├▄öĄ(sh©┤)ō■(j©┤)Ż¼Ę■äš(w©┤)Ų„╩╣ė├ client į¬╦žĮŌ├▄;Ę■äš(w©┤)Ų„╩╣ė├ server į¬╦ž╝ė├▄Ż¼client ╩╣ė├ server į¬╦žĮŌ├▄;

(c) ļpŽ“═©ą┼Ą─▓╗═¼ĘĮŽ“╩╣ė├Ą─├▄ĶĆ▓╗═¼Ż¼ŲŲĮŌ═©ą┼ų┴╔┘ąĶę¬ŲŲĮŌā╔┤╬;

(d) encryption key ė├ė┌ī”(du©¼)ĘQ╝ė├▄öĄ(sh©┤)ō■(j©┤);

(e) IV ū„×ķ║▄ČÓ╝ė├▄╦ŃĘ©Ą─│§╩╝╗»Ž“┴┐╩╣ė├Ż¼Š▀¾w┐╔ęį蹊┐ī”(du©¼)ĘQ╝ė├▄╦ŃĘ©;

(f) Mac key ė├ė┌öĄ(sh©┤)ō■(j©┤)Ą─═Ļš¹ąįąŻ“×(y©żn);

4.4 öĄ(sh©┤)ō■(j©┤)╝ė├▄═©ą┼▀^(gu©░)│╠

(a) ī”(du©¼)æ¬(y©®ng)ė├īėöĄ(sh©┤)ō■(j©┤)▀M(j©¼n)ąąĘųŲ¼│╔║Ž▀mĄ─ block;

(b) ×ķĘųŲ¼öĄ(sh©┤)ō■(j©┤)ŠÄ╠¢(h©żo)Ż¼Ę└ų╣ųžĘ┼╣źō¶;

(c) ╩╣ė├ģf(xi©”)╔╠Ą─ē║┐s╦ŃĘ©ē║┐söĄ(sh©┤)ō■(j©┤);

(d) ėŗ(j©¼)╦Ń MAC ųĄ║═ē║┐söĄ(sh©┤)ō■(j©┤)ĮM│╔é„▌ööĄ(sh©┤)ō■(j©┤);

(e) ╩╣ė├ client encryption key ╝ė├▄öĄ(sh©┤)ō■(j©┤)Ż¼░l(f©Ī)╦═ĮoĘ■äš(w©┤)Ų„ server;

(f) server ╩šĄĮöĄ(sh©┤)ō■(j©┤)ų«║¾╩╣ė├ client encrytion key ĮŌ├▄Ż¼ąŻ“×(y©żn)öĄ(sh©┤)ō■(j©┤)Ż¼ĮŌē║┐söĄ(sh©┤)ō■(j©┤)Ż¼ųžą┬ĮMčbĪŻ

ūóŻ║MACųĄĄ─ėŗ(j©¼)╦Ń░³└©ā╔éĆ(g©©) Hash ųĄŻ║client Mac key ║═ Hash (ŠÄ╠¢(h©żo)Īó░³ŅÉą═ĪóķL(zh©Żng)Č╚Īóē║┐söĄ(sh©┤)ō■(j©┤))ĪŻ

4.5 ūź░³Ęų╬÷

ĻP(gu©Īn)ė┌ūź░³▓╗į┘įö╝Ü(x©¼)Ęų╬÷Ż¼░┤ššŪ░├µĄ─Ęų╬÷Ż¼╗∙▒ŠĄ─ŪķørČ╝─▄ē“Ųź┼õŻ¼Ė∙ō■(j©┤)ŲĮ│ŻČ©╬╗å¢(w©©n)Ņ}Ą─▀^(gu©░)│╠Ż¼éĆ(g©©)╚╦╠ßą®šJ(r©©n)×ķąĶę¬ūóęŌĄ─ĄžĘĮŻ║

1.ūź░³ HTTP ═©ą┼Ż¼─▄ē“ŪÕ╬·Ą─┐┤ĄĮ═©ą┼Ą─Ņ^▓┐║═ą┼ŽóĄ─├„╬─Ż¼Ą½╩Ū HTTPS ╩Ū╝ė├▄═©ą┼Ż¼¤o(w©▓)Ę©┐┤ĄĮ HTTP ģf(xi©”)ūhĄ─ŽÓĻP(gu©Īn)Ņ^▓┐║═öĄ(sh©┤)ō■(j©┤)Ą─├„╬─ą┼ŽóŻ¼

2.ūź░³ HTTPS ═©ą┼ų„ę¬░³└©╚²éĆ(g©©)▀^(gu©░)│╠Ż║TCP Į©┴ó▀BĮėĪóTLS ╬š╩ųĪóTLS ╝ė├▄═©ą┼Ż¼ų„ę¬Ęų╬÷ HTTPS ═©ą┼Ą─╬š╩ųĮ©┴ó║═ĀŅæB(t©żi)Ą╚ą┼ŽóĪŻ

3.client_hello

Ė∙ō■(j©┤) version ą┼Žó─▄ē“ų¬Ą└┐═æ¶Č╦ų¦│ųĄ─ūŅĖ▀Ą─ģf(xi©”)ūh░µ▒Š╠¢(h©żo)Ż¼╚ń╣¹╩Ū SSL 3.0 ╗“ TLS 1.0 Ą╚Ą═░µ▒Šģf(xi©”)ūhŻ¼ĘŪ│ŻūóęŌ┐╔─▄ę“?y©żn)ķ░µ▒ŠĄ═ę²Ųę╗ą®╬š╩ų╩¦öĪĄ─Ūķør;

Ė∙ō■(j©┤) extension ūųČ╬ųąĄ─ server_name ūųČ╬┼ąöÓ╩Ūʱų¦│ųSNIŻ¼┤µį┌ätų¦│ųŻ¼Ę±ät▓╗ų¦│ųŻ¼ī”(du©¼)ė┌Č©╬╗╬š╩ų╩¦öĪ╗“ūCĢ°ĘĄ╗žÕe(cu©░)š`ĘŪ│Żėąė├;

Ģ■(hu©¼)įÆś╦(bi©Īo)ūR(sh©¬) session ID ╩Ūś╦(bi©Īo)£╩(zh©│n)ģf(xi©”)ūh▓┐ĘųŻ¼╚ń╣¹ø](m©”i)ėąĮ©┴ó▀^(gu©░)▀BĮėätī”(du©¼)æ¬(y©®ng)ųĄ×ķ┐šŻ¼▓╗×ķ┐šätšf(shu©Ł)├„ų«Ū░Į©┴ó▀^(gu©░)ī”(du©¼)æ¬(y©®ng)Ą─▀BĮė▓óŠÅ┤µ;

Ģ■(hu©¼)įÆėøõø session ticke t╩ŪöU(ku©░)š╣ģf(xi©”)ūh▓┐ĘųŻ¼┤µį┌įōūųČ╬šf(shu©Ł)├„ģf(xi©”)ūhų¦│ų sesssion ticketŻ¼Ę±ät▓╗ų¦│ųŻ¼┤µį┌ŪęųĄ×ķ┐šŻ¼šf(shu©Ł)├„ų«Ū░╬┤Į©┴ó▓óŠÅ┤µ▀BĮėŻ¼┤µį┌ŪęųĄ▓╗×ķ┐šŻ¼šf(shu©Ł)├„ėąŠÅ┤µ▀BĮėĪŻ

4.server_hello

Ė∙ō■(j©┤) TLS version ūųČ╬─▄ē“═Ų£y(c©©)│÷Ę■äš(w©┤)Ų„ų¦│ųĄ─ģf(xi©”)ūhĄ─ūŅĖ▀░µ▒ŠŻ¼░µ▒Š▓╗═¼┐╔─▄įņ│╔╬š╩ų╩¦öĪ;

╗∙ė┌ cipher_suite ą┼Žó┼ąöÓ│÷Ę■äš(w©┤)Ų„ā×(y©Łu)Ž╚ų¦│ųĄ─╝ė├▄ģf(xi©”)ūh;

5.ceritficate

Ę■äš(w©┤)Ų„┼õų├▓óĘĄ╗žĄ─ūCĢ°µ£Ż¼Ė∙ō■(j©┤)ūCĢ°ą┼Žó▓óė┌Ę■äš(w©┤)Ų„┼õų├╬─╝■ī”(du©¼)▒╚Ż¼┼ąöÓšł(q©½ng)Ū¾┼cŲ┌═¹╩Ūʱę╗ų┬Ż¼╚ń╣¹▓╗ę╗ų┬Ż¼╩Ūʱʥ╗žĄ──¼šJ(r©©n)ūCĢ°ĪŻ

6.alert

ĖµŠ»ą┼Žó alert Ģ■(hu©¼)šf(shu©Ł)├„Į©┴ó▀BĮė╩¦öĪĄ─įŁę“╝┤ĖµŠ»ŅÉą═Ż¼ī”(du©¼)ė┌Č©╬╗å¢(w©©n)Ņ}ĘŪ│Żųžę¬ĪŻ

5.HTTPS ąį─▄┼cā×(y©Łu)╗»

5.1 HTTPS ąį─▄ōp║─

Ū░╬─ėæšō┴╦ HTTPS įŁ└Ē┼cā×(y©Łu)ä▌(sh©¼)Ż║╔ĒĘ▌“×(y©żn)ūCĪóą┼Žó╝ė├▄┼c═Ļš¹ąįąŻ“×(y©żn)Ą╚Ż¼Ūę╬┤ī”(du©¼) TCP ║═ HTTP ģf(xi©”)ūhū÷╚╬║╬ą▐Ė─ĪŻĄ½═©▀^(gu©░)į÷╝ėą┬ģf(xi©”)ūhęįīŹ(sh©¬)¼F(xi©żn)Ė³░▓╚½Ą─═©ą┼▒ž╚╗ąĶę¬ĖČ│÷┤·ār(ji©ż)Ż¼HTTPS ģf(xi©”)ūhĄ─ąį─▄ōp║─ų„ę¬¾w¼F(xi©żn)╚ńŽ┬Ż║

1.į÷╝ėčėĢr(sh©¬)

Ęų╬÷Ū░├µĄ─╬š╩ų▀^(gu©░)│╠Ż¼ę╗┤╬═Ļš¹Ą─╬š╩ųų┴╔┘ąĶę¬ā╔Č╦ę└┤╬üĒ(l©ói)╗žā╔┤╬═©ą┼Ż¼ų┴╔┘į÷╝ėčėĢr(sh©¬)2* RTTŻ¼└¹ė├Ģ■(hu©¼)įÆŠÅ┤µÅ─Č°Å═(f©┤)ė├▀BĮėŻ¼čėĢr(sh©¬)ę▓ų┴╔┘1* RTT*ĪŻ

2.Ž¹║─▌^ČÓĄ─ CPU ┘Yį┤

│²öĄ(sh©┤)ō■(j©┤)é„▌öų«═ŌŻ¼HTTPS ═©ą┼ų„ę¬░³└©ī”(du©¼)ī”(du©¼)ĘQ╝ėĮŌ├▄ĪóĘŪī”(du©¼)ĘQ╝ėĮŌ├▄(Ę■äš(w©┤)Ų„ų„ę¬▓╔ė├╦ĮĶĆĮŌ├▄öĄ(sh©┤)ō■(j©┤));ē║£y(c©©) TS8 ÖC(j©®)ą═Ą─å╬║╦ CPUŻ║ī”(du©¼)ĘQ╝ė├▄╦ŃĘ©AES-CBC-256 ═╠═┬┴┐ 600MbpsŻ¼ĘŪī”(du©¼)ĘQ RSA ╦ĮĶĆĮŌ├▄200┤╬/sĪŻ▓╗┐╝æ]Ųõ╦³▄ø╝■īė├µĄ─ķ_(k©Īi)õNŻ¼10G ŠW(w©Żng)┐©×ķī”(du©¼)ĘQ╝ė├▄ąĶꬎ¹║─ CPU ╝s17║╦Ż¼24║╦CPUūŅČÓĮė╚ļ HTTPS ▀BĮė 4800;

ņoæB(t©żi)╣Ø(ji©”)³c(di©Żn)«ö(d©Īng)Ū░10G ŠW(w©Żng)┐©Ą─ TS8 ÖC(j©®)ą═Ą─ HTTP å╬ÖC(j©®)Įė╚ļ─▄┴”╝s×ķ10w/sŻ¼╚ń╣¹īó╦∙ėąĄ─ HTTP ▀BĮėūā?y©Łu)ķHTTPS▀BĮėŻ¼ät├„’@ RSA Ą─ĮŌ├▄ūŅŽ╚│╔×ķŲ┐ŅiĪŻę“┤╦Ż¼RSA Ą─ĮŌ├▄─▄┴”╩Ū«ö(d©Īng)Ū░└¦ö_ HTTPS Įė╚ļĄ─ų„ę¬ļyŅ}ĪŻ

5.2 HTTPS Įė╚ļā×(y©Łu)╗»

1.CDN Įė╚ļ

HTTPS į÷╝ėĄ─čėĢr(sh©¬)ų„ę¬╩Ūé„▌öčėĢr(sh©¬) RTTŻ¼RTT Ą─╠ž³c(di©Żn)╩Ū╣Ø(ji©”)³c(di©Żn)įĮĮ³čėĢr(sh©¬)įĮąĪŻ¼CDN ╠ņ╚╗ļxė├æ¶ūŅĮ³Ż¼ę“┤╦▀xō±╩╣ė├ CDN ū„×ķ HTTPS Įė╚ļĄ─╚ļ┐┌Ż¼īó─▄ē“śO┤¾£p╔┘Įė╚ļčėĢr(sh©¬)ĪŻCDN ╣Ø(ji©”)³c(di©Żn)═©▀^(gu©░)║═śI(y©©)äš(w©┤)Ę■äš(w©┤)Ų„ŠS│ųķL(zh©Żng)▀BĮėĪóĢ■(hu©¼)įÆÅ═(f©┤)ė├║═µ£┬Ę┘|(zh©¼)┴┐?j©®)?y©Łu)╗»Ą╚┐╔┐žĘĮĘ©Ż¼śO┤¾£p╔┘ HTTPS ĦüĒ(l©ói)Ą─čėĢr(sh©¬)ĪŻ

2.Ģ■(hu©¼)įÆŠÅ┤µ

ļm╚╗Ū░╬─╠ߥĮ HTTPS ╝┤╩╣▓╔ė├Ģ■(hu©¼)įÆŠÅ┤µę▓ę¬ų┴╔┘1*RTTĄ─čėĢr(sh©¬)Ż¼Ą½╩Ūų┴╔┘čėĢr(sh©¬)ęčĮø(j©®ng)£p╔┘×ķįŁüĒ(l©ói)Ą─ę╗░ļŻ¼├„’@Ą─čėĢr(sh©¬)ā×(y©Łu)╗»;═¼Ģr(sh©¬)Ż¼╗∙ė┌Ģ■(hu©¼)įÆŠÅ┤µĮ©┴óĄ─ HTTPS ▀BĮė▓╗ąĶę¬Ę■äš(w©┤)Ų„╩╣ė├RSA╦ĮĶĆĮŌ├▄½@╚Ī Pre-master ą┼ŽóŻ¼┐╔ęį╩Ī╚źCPU Ą─Ž¹║─ĪŻ╚ń╣¹śI(y©©)äš(w©┤)įLå¢(w©©n)▀BĮė╝»ųąŻ¼ŠÅ┤µ├³ųą┬╩Ė▀Ż¼ätHTTPSĄ─Įė╚ļ─▄┴”ųv├„’@╠ß╔²ĪŻ«ö(d©Īng)Ū░ TRP ŲĮ┼_(t©ói)Ą─ŠÅ┤µ├³ųą┬╩Ė▀ĘÕĢr(sh©¬)Ų┌┤¾ė┌30%Ż¼10k/sĄ─Įė╚ļ┘Yį┤īŹ(sh©¬)ļH┐╔ęį│ą▌d13k/Ą─Įė╚ļŻ¼╩šą¦ĘŪ│Ż┐╔ė^ĪŻ

3.ė▓╝■╝ė╦┘

×ķĮė╚ļĘ■äš(w©┤)Ų„░▓čbīŻė├Ą─ SSL ė▓╝■╝ė╦┘┐©Ż¼ū„ė├ŅÉ╦Ų GPUŻ¼ßīĘ┼ CPUŻ¼─▄ē“Š▀ėąĖ³Ė▀Ą─ HTTPS Įė╚ļ─▄┴”Ūę▓╗ė░ĒæśI(y©©)äš(w©┤)│╠ą“Ą─ĪŻ£y(c©©)įć─│ė▓╝■╝ė╦┘┐©å╬┐©┐╔ęį╠ß╣® 35k Ą─ĮŌ├▄─▄┴”Ż¼ŽÓ«ö(d©Īng)ė┌175║╦ CPUŻ¼ų┴╔┘ŽÓ«ö(d©Īng)ė┌7┼_(t©ói)24║╦Ą─Ę■äš(w©┤)Ų„Ż¼┐╝æ]ĄĮĮė╚ļĘ■äš(w©┤)Ų„Ųõ╦³│╠ą“Ą─ķ_(k©Īi)õNŻ¼ę╗Åłė▓╝■┐©┐╔ęįīŹ(sh©¬)¼F(xi©żn)ĮėĮ³10┼_(t©ói)Ę■äš(w©┤)Ų„Ą─Įė╚ļ─▄┴”ĪŻ

4.▀h(yu©Żn)│╠ĮŌ├▄

▒ŠĄžĮė╚ļŽ¹║─▀^(gu©░)ČÓĄ─ CPU ┘Yį┤Ż¼└╦┘M(f©©i)┴╦ŠW(w©Żng)┐©║═ė▓▒PĄ╚┘Yį┤Ż¼┐╝æ]īóūŅŽ¹║─ CPU ┘Yį┤Ą─RSAĮŌ├▄ėŗ(j©¼)╦Ń╚╬äš(w©┤)▐D(zhu©Żn)ęŲĄĮŲõ╦³Ę■äš(w©┤)Ų„Ż¼╚ń┤╦ät┐╔ęį│õĘų░l(f©Ī)ō]Ę■äš(w©┤)Ų„Ą─Įė╚ļ─▄┴”Ż¼│õĘų└¹ė├ĦīÆ┼cŠW(w©Żng)┐©┘Yį┤ĪŻ▀h(yu©Żn)│╠ĮŌ├▄Ę■äš(w©┤)Ų„┐╔ęį▀xō± CPU žō(f©┤)▌d▌^Ą═Ą─ÖC(j©®)Ų„│õ«ö(d©Īng)Ż¼īŹ(sh©¬)¼F(xi©żn)ÖC(j©®)Ų„┘Yį┤Å═(f©┤)ė├Ż¼ę▓┐╔ęį╩ŪīŻķTā×(y©Łu)╗»Ą─Ė▀ėŗ(j©¼)╦Ńąį─▄Ą─Ę■äš(w©┤)Ų„ĪŻ«ö(d©Īng)Ū░ę▓╩Ū CDN ė├ė┌┤¾ęÄ(gu©®)─ŻHTTPSĮė╚ļĄ─ĮŌøQĘĮ░Ėų«ę╗ĪŻ

5.SPDY/HTTP2

Ū░├µĄ─ĘĮĘ©ĘųäeÅ─£p╔┘é„▌öčėĢr(sh©¬)║═å╬ÖC(j©®)žō(f©┤)▌dĄ─ĘĮĘ©╠ßĖ▀ HTTPS Įė╚ļąį─▄Ż¼Ą½╩ŪĘĮĘ©Č╝╗∙ė┌▓╗Ė─ūā HTTP ģf(xi©”)ūhĄ─╗∙ĄA(ch©│)╔Ž╠ß│÷Ą─ā×(y©Łu)╗»ĘĮĘ©Ż¼SPDY/HTTP2 └¹ė├ TLS/SSL ĦüĒ(l©ói)Ą─ā×(y©Łu)ä▌(sh©¼)Ż¼═©▀^(gu©░)ą▐Ė─ģf(xi©”)ūhĄ─ĘĮĘ©üĒ(l©ói)╠ß╔² HTTPS Ą─ąį─▄Ż¼╠ßĖ▀Ž┬▌d╦┘Č╚Ą╚ĪŻ

ū„š▀Ż║“vėŹbugly

üĒ(l©ói)į┤Ż║▒R╦╔╦╔▓®┐═Ż¼ÜgėŁĘųŽĒŻ¼(QQ/╬óą┼Ż║13340454)

ĘųŽĒŻ║ų¬ūR(sh©¬)ĖČ┘M(f©©i)▀@ā╔─ĻŻ¼╬ę╗©5000į¬┘IĄ─4éĆ(g©©)Į╠ė¢(x©┤n)▀@éĆ(g©©)Įo╬ęĄ─ūŅ┤¾åó░l(f©Ī)╩Ūį┌ūx┴╦ĪČĖF▓ķ└ĒīÜĄõĪĘ║¾ĪŻį┌ūxĪČĖF▓ķ└ĒīÜĄõĪĘų«Ū░Ż¼┐┤ĄĮ║▄ČÓ├¹į~Ż¼▒╚╚ń╦╝ŠS─Ż╩ĮĪóęÄ(gu©®)─Ż╗»╦╝┐╝ĪóŽĄĮy(t©»ng)╦╝ŠS─Ż╩ĮĪóÅ═(f©┤)└¹ą¦æ¬(y©®ng)Ą╚Ż¼╬ęČ╝ėX(ju©”)Ą├║▄ą┬§rŻ¼╚╗║¾┐┤ĄĮų«ŅÉĄ─šn│╠┌sŠo┘IĪŻĄ½╩Ūūx┴╦ĪČĖF▓ķ└ĒīÜĄõĪĘų«║¾Š═Ģ■(hu©¼)░l(f©Ī)¼F(xi©żn)║▄ČÓĄ─└ĒšōČ╝üĒ(l©ói)į┤ė┌┤╦ĪŻ

- ─Ļ╚ļ╩«╚f(w©żn)┐┐┼¼┴”Ż¼─Ļ╚ļ░┘╚f(w©żn)┐┐─▄┴”Ż¼─Ļ╚ļŪ¦╚f(w©żn)┐┐╩▓├┤

- ų¬ūR(sh©¬)ĖČ┘M(f©©i)▀@ā╔─ĻŻ¼╬ę╗©5000į¬┘IĄ─4éĆ(g©©)Į╠ė¢(x©┤n)

- ╚ń║╬ūī▄ø╬─Ė³║├ķåūx?

- įu(p©¬ng)£y(c©©)▒Š─ĻČ╚ūŅą┬┐ŅĄ┌╚²ĘĮįu(p©¬ng)šōŽĄĮy(t©»ng) Ī¬ŠW(w©Żng)ęūįŲĖ·┘NĄ─ā×(y©Łu)ä▌(sh©¼)┼c▓╗ūŃ

- ┐╔ęĢ╗»Ę■äš(w©┤)Ų„╣▄└Ē┐žųŲ├µ░ÕPleskŻ¼ūī─·īŻą─ė┌ŠW(w©Żng)šŠ▀\(y©┤n)ĀI(y©¬ng)

- ā╚(n©©i)╚▌ĀI(y©¬ng)õNĄ─21Śl³SĮĘ©ät

- ▒R╦╔╦╔║═╦¹Ą─▓®┐═ār(ji©ż)ųĄ³c(di©Żn)Ż║╗ź┬ō(li©ón)ŠW(w©Żng)┘ŹÕXė»└¹┼c─▄┴”╠ß╔²Ą─åó░l(f©Ī)

- öĄ(sh©┤)ō■(j©┤)“ī(q©▒)äė(d©░ng)Ż║░▓╚½╣Ęsaas╗»Ą─äō(chu©żng)ą┬ā×(y©Łu)³c(di©Żn)

- įŲ×─(z©Īi)éõŲĮ┼_(t©ói)Ż║ėóĘĮįŲ│§¾w“×(y©żn)

- ├Ō┘M(f©©i)ūįų·Į©šŠŲĮ┼_(t©ói)¾w“×(y©żn)ĘųŽĒ

- ╬ę╩Ūį§śė▓╗ĻP(gu©Īn)šŠ═©▀^(gu©░)éõ░ĖĄ─

- ▀m║Ž▓▌Ė∙šŠķL(zh©Żng)Ą─šJ(r©©n)ūC«a(ch©Żn)ŲĘĮķĮB

Į©šŠĮø(j©®ng)“×(y©żn)Į╠│╠RssėåķåŠW(w©Żng)šŠ▀\(y©┤n)ĀI(y©¬ng)Į╠│╠╦č╦„

Į©šŠĮø(j©®ng)“×(y©żn)Į╠│╠═Ų╦]

- Įø(j©®ng)“×(y©żn)ĘųŽĒŻ║£\šä╬ęĄ─Äū³c(di©Żn)šōē»╣▄└ĒĮø(j©®ng)“×(y©żn)

- ū÷ŠW(w©Żng)šŠŲ▓Į░╦³c(di©Żn)

- į§śė┐ņ╦┘įO(sh©©)ėŗ(j©¼)ŠW(w©Żng)Ēō(y©©)

- šŠķL(zh©Żng)äō(chu©żng)śI(y©©)ą┬ų„ÅłŻ║ąĪČ°Š½┘ŹÕXä┘▀^(gu©░)┤¾Č°╚½

- £\╬÷--ŪÓ│÷ė┌╦{(l©ón)Ī░æ¬(y©®ng)Ī▒ä┘ė┌╦{(l©ón)

- £\šä▓®┐═ŲĮ┼_(t©ói)Ą─ČÓśė╗»┼c╔╠śI(y©©)─Żą═

- ĮŌūxŠW(w©Żng)šŠĄ─šQ╔·Ū░║¾Ą─ūóęŌ╩┬ĒŚ(xi©żng)

- └ŽšŠ╚ńŽļ½@Ą├ĘĆ(w©¦n)Č©┼┼├¹ šł(q©½ng)Ūą╬ā×(y©Łu)╗»▀^(gu©░)Č╚

- AudienceŻ║Å─įLå¢(w©©n)┴┐ĄĮūóāį(c©©)ė├æ¶ĄĮ╗’░ķ

- ą┬░µUCenterĖ─▀M(j©¼n)Ż║ūóųžė├æ¶Į©ūh

▓┬─Ńę▓Ž▓Üg┐┤▀@ą®

- ŠW(w©Żng)░╔ąĪŠW(w©Żng)╣▄ūį┴óķTæ¶ äō(chu©żng)▐kĖŻĮ©ŠW(w©Żng)░╔┬ō(li©ón)├╦

- ų¬ūR(sh©¬)ĖČ┘M(f©©i)▀@ā╔─ĻŻ¼╬ę╗©5000į¬┘IĄ─4éĆ(g©©)Į╠ė¢(x©┤n)

- ę╗éĆ(g©©)ŠW(w©Żng)Ēō(y©©)įO(sh©©)ėŗ(j©¼)╚╦Ą─ūį░ūŻ©2Ż®Ż║┼d╚żÄ═─ŃšęĄĮĖ³ČÓ║├└ŽÄ¤

- ╚ń║╬éõĘ▌║═ī¦(d©Żo)╚ļWordpressĄ─Blogroll

- ╗ž╩ū├Ż├ŻüĒ(l©ói)Ģr(sh©¬)┬ĘŻ║▓╗Ę┼ŚēŻ¼║╬üĒ(l©ói)╩¦öĪŻ┐

- wordpress ķ_(k©Īi)░l(f©Ī)└¹Ų„ Sublime Text 2

- ų¬ūŃ│ŻśĘ(l©©) Ų¾∙ZĄ─Į©šŠĮø(j©®ng)Üv

- WEB2.0Į^▓╗╩ŪUGC

- ų▒═©▄ć▓óĘŪ╚f(w©żn)─▄ ▓╗▀mę╦ķ_(k©Īi)▄ćĄ─ŪķørėąÄūĘN

- ╚ń║╬▀xō±├└ć°(gu©«)ų„ÖC(j©®)

- ŽÓĻP(gu©Īn)µ£ĮėŻ║

Å═(f©┤)ųŲ▒ŠĒō(y©©)µ£Įė| ╦č╦„╚½šŠHTTPSüĒ(l©ói)┴╦ŻĪėą║╬ā×(y©Łu)ä▌(sh©¼)Īó┼cHTTPėą║╬▓╗═¼Ż┐

- Į╠│╠šf(shu©Ł)├„Ż║

Į©šŠĮø(j©®ng)“×(y©żn)Į╠│╠-╚½šŠHTTPSüĒ(l©ói)┴╦ŻĪėą║╬ā×(y©Łu)ä▌(sh©¼)Īó┼cHTTPėą║╬▓╗═¼Ż┐

ĪŻ

ĪŻ